近期,区块链安全事件频发,无论是 DeFi、跨链桥、NFT 还是交易所,都损失惨重。除了对事件发生的原因进行技术分析以警示,我们也应将视线看向被盗资产方面。加密货币的匿名属性,使其难免被用于洗钱和资产转移,随着各国政策的更新与完善,拥抱监管与合规必是未来的一个趋势,因此,对被盗资产流向及攻击者洗币手法进行分析、对链上动态进行实时监测显得尤为重要。 慢雾?AML 团队利用旗下?MistTrack 反洗钱追踪系统?,以近期发生的其中两个事件为例,通过剖析攻击者的洗币手法及资产的流向来窥见一二。 XSURGE 攻击事件 概述 2021 年 8 月 17 日 3:13 AM,XSURGE 官方发布关于 SurgeBNB 漏洞的声明,称由于 SurgeBNB 合约不可更改且已被放弃,因此无法修补该漏洞,但强烈建议用户尽快移出 SurgereBNB,该漏洞随时可能被攻击者触发。 不幸的是,在 3:59 AM,官方就表示遭遇攻击。 事件相关地址 经过分析,本次事件是由于其合约的 sell 函数导致了重入漏洞,也就是说攻击者通过不断买卖的操作,以更低的代币价格获取到了更多的 SURGE 代币。那攻击者具体是怎样进行获利并转移资金的呢? 我们以攻击者 1 创建的合约为例来分析攻击者的获利过程。首先,8 月 16 日 19:39:29(UTC),攻击者 1 在币安智能链 (BSC) 创建了攻击合约 1,闪电贷借出 10,000 BNB 后购买 SURGE 代币,多次以“卖出再买入”的方式来回交易,最后获利 12,161 BNB。接着分别创建了合约 2-6,以同样的方式获利,最终攻击者 1 获利 13,112 BNB。 第一层洗币 :将资金不等额分散到多个地址 攻击者先是将获利的 13,112 BNB 随机分成了两大部分,将一部分 BNB 以不等的金额陆续转出到不同地址,将另一部分 BNB 先通过 PancakeSwap、1inch 换成 ETH 后再转出到不同地址,最终 13,112 BNB 被转移到下图的 30 个不同地址。 经过对 30 个地址资金转移的不断分析,我们渐渐总结出了攻击者的转移方式主要有以下几种: 1、将 BNB 直接换成 ETH,直接或分批转到币安。 思考?:不难看出,该事件的攻击者转出资产的核心方式还是“兑换、汇集、分批、多层”,最终大部分资金都到了币安交易所,但这并不意味着目前大部分被盗资产脱离攻击者的控制,此刻就非常需要全球交易所以合规的方式联合起来,阻断攻击者的黑资产变现行为。 StableMagnet 跑路事件 概述 北京时间 6 月 23 日凌晨,币安智能链 (BSC) 上稳定币兑换自动做市商 StableMagnet 卷走用户 2400 万美元跑路。然而在事件发生前,部分用户曾收到匿名组织发来的信件,信件中暗示 StableMagnet 将 Rug Pull,但用户只是半信半疑没有做出过多举动。2400 万美元被带走的同时,用户的钱包也被洗劫,官方网站、电报群、推特全都“查无此人”。从震惊无措中缓过来的受害者们立刻联络起来,社区部分“科学家”们自发组建了核心调查组,联合币安的力量,展开了一场跌宕起伏的自救行动。 事件相关地址 项目方跑路地址:0x8bea99d414c9c50beb456c3c971e8936b151cb39 资金流向分析 经过分析,此次问题出在智能合约调用的底层函数库 ,而项目方在底层函数库 SwapUtils Library 中植入了后门,一开始就为跑路做好了准备。收割 资金,利用漏洞,卷走资金,一切就从下图的交易开始了……… 第一层 洗币:少部分兑换后,将资金等额分散到多个地址 为了后续更统一方便地转移,项目方先将 1,137,821 BUSD 换成 1,137,477 USDC,将 781,878 BUSD 换成 781,467 BSC-USD。 BUSD 部分 根据分析,上图中的一部分 BUSD 换成 91 anyBTC 跨链到地址 A(bc1...gp0)。 根据分析,上图中的一部分 USDC 兑换为 anyETH,跨链到 5 个以太坊地址。 上图中的 BSC-USD 资金,皆分批转到了币安。 思考?:不难看出,Tornado.Cash 等混币服务系统、闪兑平台以及一些免 KYC 的中心化机构,目前都是洗钱的重灾区。另外,在该跑路事件中英国警方起到了非常重要的作用,每个平台应该将合规与安全监管重视起来,必要时与监管执法机构合作,打击不法行为。 总结 经过上述分析,不难发现币安似乎很受攻击者的青睐。作为全球领先的加密货币交易所之一,币安最近遭遇了多个国家的监管风波,8 月 6 日,币安 CEO 赵长鹏在推特上表示,币安将从被动合规转向主动合规,随后币安上线了一系列拥抱合规的平台安全策略。监管的意义在某些攻击事件中也不言而喻,例如 Tether 对被盗的 USDT 的冻结、慢雾联合交易所对被盗资金的冻结。 在合规监管方面,慢雾发布了 AML 系统,交易平台接入 AML 系统后,一方面交易平台在收到相关盗币资金时会收到提醒,另一方面可以更好地识别高风险账户,保持平台合规性,避免平台陷入涉及洗钱的境况。?作为行业领先的安全公司,慢雾始终关注着每一件安全事件,当攻击事件发生后,我们会迅速采集攻击者相关的地址录入到 AML 系统,并进行持续监控与拉黑。 目前,慢雾 AML 系统旗下的恶意地址库已涵盖从暗网到全球数百个交易所的有关内容,包含 BTC、ETH、EOS、XRP、TRX、USDT 等恶意钱包地址,数量已突破 10 万,可识别地址标签近 2 亿, 为追踪黑客攻击、洗币行为提供了全面的情报支撑。 查看更多 —- 编译者/作者:慢雾安全团队 玩币族申明:玩币族作为开放的资讯翻译/分享平台,所提供的所有资讯仅代表作者个人观点,与玩币族平台立场无关,且不构成任何投资理财建议。文章版权归原作者所有。 |

DeFi安全事件频发如何规避黑资产保持平台合规性?

2021-08-31 慢雾安全团队 来源:区块链网络

相关阅读:

- “短期内卡尔达诺将从 3 美元起,”分析师表示2021-08-31

- XProtocol——元宇宙XRay丨追风社AMA2021-08-31

- 八月最后一天。祝大家牛年,牛市快乐。2021-08-31

- 独家|灵踪安全:代币合约不匹配CreamFinance遭二次攻击2021-08-31

- [Kyber Netwok] KyberDMM 的下一个目标:雪崩网络2021-08-31

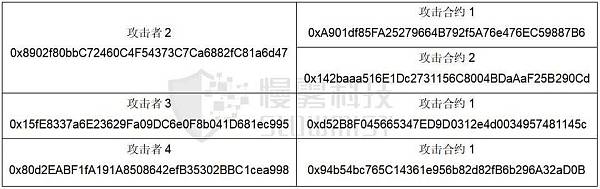

通过比对相似合约,我们还发现了其他攻击者信息。

通过比对相似合约,我们还发现了其他攻击者信息。 资金流向分析

资金流向分析 攻击成功后,黑客并没有持币观望等待时机,而是直接开始转移资金,想洗钱获利,经过两层大的转移,黑客轻而易举地将资金转移到了交易所:

攻击成功后,黑客并没有持币观望等待时机,而是直接开始转移资金,想洗钱获利,经过两层大的转移,黑客轻而易举地将资金转移到了交易所: 第二层 洗币:将资金直接或分批兑换转移

第二层 洗币:将资金直接或分批兑换转移

2、部分 BNB 换成 ETH 转到币安,部分 BNB 转到其他地址,汇聚后一起换成 ETH,再分批转到币安。以地址 (0x77b...22d) 为例:

2、部分 BNB 换成 ETH 转到币安,部分 BNB 转到其他地址,汇聚后一起换成 ETH,再分批转到币安。以地址 (0x77b...22d) 为例: 3、ETH 直接或分批分层转到币安

3、ETH 直接或分批分层转到币安 截至目前,13,112 BNB 均转移至币安。

截至目前,13,112 BNB 均转移至币安。 在这笔交易中,项目方带走了超 800 万枚 BSC-USD、超 720 万枚 USDC 以及超 700 万枚 BUSD。资金到手,项目方没有过多停顿,立马就开始转移资金。

在这笔交易中,项目方带走了超 800 万枚 BSC-USD、超 720 万枚 USDC 以及超 700 万枚 BUSD。资金到手,项目方没有过多停顿,立马就开始转移资金。

接着分别将 BUSD、USDC、BSC-USD 等额分散到以下地址:

接着分别将 BUSD、USDC、BSC-USD 等额分散到以下地址: 第二层 洗币:部分资金兑换后进行跨链并转入混币平台,部分资金直接转入币安

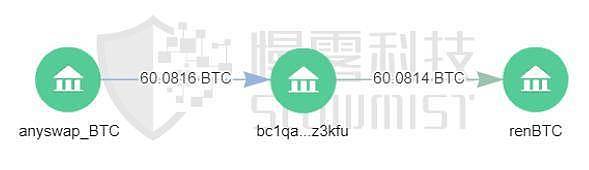

第二层 洗币:部分资金兑换后进行跨链并转入混币平台,部分资金直接转入币安 一部分 BUSD 换成 60 anyBTC 跨链到地址 B(bc1...kfu)。

一部分 BUSD 换成 60 anyBTC 跨链到地址 B(bc1...kfu)。 USDC 部分

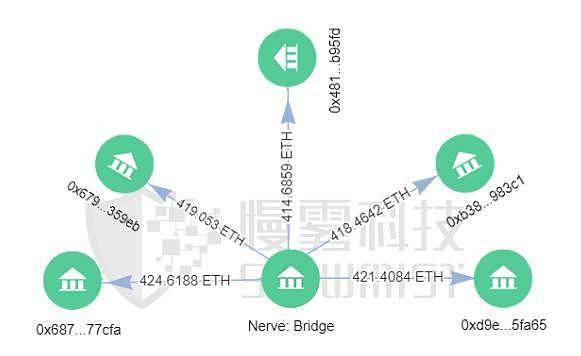

USDC 部分 另一部分 USDC 兑换为 USDT,跨链到 5 个以太坊地址。

另一部分 USDC 兑换为 USDT,跨链到 5 个以太坊地址。

接着,将 ETH 都转移到了地址 C(0xfa9...d7b) 和地址 D(0x456...b9f)。

接着,将 ETH 都转移到了地址 C(0xfa9...d7b) 和地址 D(0x456...b9f)。 而这两个地址,少部分转到了第一层表格中的地址,多数转移到了 Tornado.Cash。

而这两个地址,少部分转到了第一层表格中的地址,多数转移到了 Tornado.Cash。 而 USDT 被换成 DAI,一部分停留在地址,一部分已转到混币平台 Tornado.Cash。

而 USDT 被换成 DAI,一部分停留在地址,一部分已转到混币平台 Tornado.Cash。

BSC-USD 部分

BSC-USD 部分 据了解,事件发生后几天,币安提供了嫌犯可能在香港的有效线索,社区调查者的线索也指向香港,但嫌犯在明知身份已泄露的情况下仍拒绝配合。受害者们只能将眼光转向警方,好在分别于香港、英国实现了立案。正在焦灼之时,英国警方立即受理并对该事件展开行动,在社区与匿名组织给出的有效信息支持下,警方开启了抓捕行动。值得庆幸的是,在社区与英国警方的联合力量下,回收了 90% 资产,并抓获了部分嫌疑人,这也是 DeFi 攻击史上首次由警方发起链上退款的事件。

据了解,事件发生后几天,币安提供了嫌犯可能在香港的有效线索,社区调查者的线索也指向香港,但嫌犯在明知身份已泄露的情况下仍拒绝配合。受害者们只能将眼光转向警方,好在分别于香港、英国实现了立案。正在焦灼之时,英国警方立即受理并对该事件展开行动,在社区与匿名组织给出的有效信息支持下,警方开启了抓捕行动。值得庆幸的是,在社区与英国警方的联合力量下,回收了 90% 资产,并抓获了部分嫌疑人,这也是 DeFi 攻击史上首次由警方发起链上退款的事件。