随着去中心化金融(DeFi)环境的不断发展,它开始受到越来越多的关注。尽管这是一个好兆头,但它也吸引了希望从这个新兴行业中获利的黑客和攻击者的注意力。

来源: https://commons.wikimedia.org/wiki/File:Burning_off_Sugar_Cane_fields,_Queensland,_1959.jpg 我相信,在DeFi领域中越来越多的项目正在启动,同时轻描淡写了其安全性,这就是造成重大漏洞的原因。当它与智能合约处理的大量资金结合在一起时,必将成为一个更大的问题。

财务攻击 大多数人倾向于将中心化系统中的经典黑客和区块链黑客归为同一类,但是除了一些整数溢出可靠性漏洞(主要由SafeMath标准解决)之外,它们是完全不同的。

价格预言机 如果你知晓有关DeFi协议的最新重大漏洞,那么会知道几乎所有这些漏洞都依靠智能套利技术来获利。发生这种情况是因为将当前资产的价格链接到链上实际上是一个巨大的问题。提供这些价格的去中心化交易所目前的流动性比中心化交易所低得多。

1. 对于Uniswap,应使用时间加权平均价格(TWAP)预言机。如果协议使用平均价格,则它可以检测到不良行为者当前是否正在操纵所要求的价格,试图从合约中获利并还原交易。 2. 对于稳定币,应使用虚拟价格(特定代币的平均美元价格)。 curve.fi为其合并的代币提供了虚拟的价格预言。 尽管这些临时解决方案并不完美,但它们是使用资产的确切当前价格的更好选择,因为如前所述,可以对其进行操纵。 闪电贷 闪电贷是一种无需提供抵押就可以借入资金的新方法。它们之所以起作用,是因为区块链的原子性,这意味着不能部分执行交易。在闪电贷交易中,资金在交易开始时就被借用,并在交易结束时偿还,加上交易费。如果资金没有还清,整个交易将恢复,资金是安全的。

最近的Harvest Finance Hack “信任链上价格”是灾难性的行为。一个很好的例子是最近的Harvest.finance黑客行为,或者我称之为创造性套利。攻击者利用上面介绍的概念窃取了24,000,000美元。尽管大多数文章都介绍了攻击的后果,但我想介绍一下攻击如何展开,以及黑客为何能够获利。1.攻击者通过闪电贷借入了$ 18,000,000 USDT和$ 50,000,000 USDC。

我想说明的是,攻击者仅通过提高Curve y库中的USDC价格就能降低USDC-fUSDC价格。在存入USDC时,请遵循Harvest的整个股价计算调用堆栈:

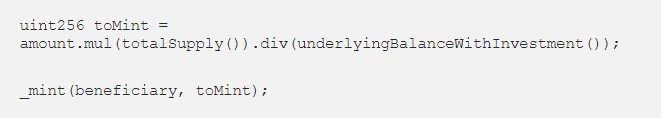

要发出的fUSDC份额(_mint函数)高度依赖于无法操纵的份额的totalSupply()和底层的BalanceWithInvestment()变量。

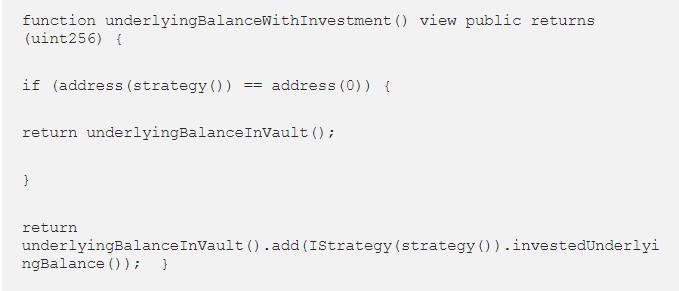

从上面的函数中可以很明显地看出,underlyingBalanceWithInvestment()等于保管库中可用的USDC金额,策略中的被投资的UnderUnderlyingBalance()会添加到该金额中。

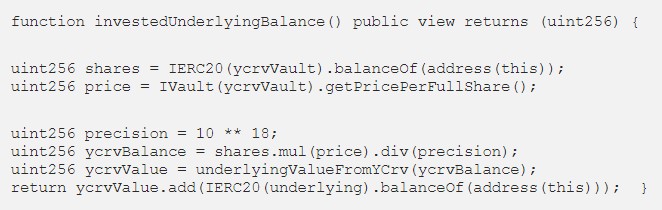

投资余额是策略合约中可用USDC与其yCRV代币价值的总和。 yCRV代币的值是在underlyingValueFromYCrv()函数中计算的,该函数使用yCrvToUnderlying()转换器获取USDC中的值。

$ 24,000,000的行是return zap.calc_withdraw_one_coin(_token_amount,int128(i)); 在这里,应该使用虚拟价格。

结论 总而言之,我相信在DeFi的当前状态下,人们在做出重要的财务决策之前应该更多地关注事物的安全性。

作为投资者,请务必进行尽职调查。从最近的DeFi黑客事件中可以明显看出,如果对协议进行了审核,那并不意味着它是完全安全的。就像在经典黑客中一样,没有什么是没有错误的。直到有人找到它,这只是时间问题。无论某人是一个道德黑客,还是一个不会放弃利用并窃取尽可能多资金的邪恶黑客,你仍然需要当心。 希望诸位能保持安全,快乐“耕种”! 原文链接:DeFi Pricing Oracles: Flawed by Design —- 编译者/作者:洁sir 玩币族申明:玩币族作为开放的资讯翻译/分享平台,所提供的所有资讯仅代表作者个人观点,与玩币族平台立场无关,且不构成任何投资理财建议。文章版权归原作者所有。 |

浅谈DeFi价格预言机设计的缺陷

2020-11-01 洁sir 来源:区块链网络

LOADING...

相关阅读:

- Verizon开发基于区块链的解决方案以使其新闻稿完全透明2020-11-01

- 交易者指出可以触发的四种小型山寨币2020-11-01

- Coinbase CEO以科学的名义插入赠送1,000,000枚代币的加密平台2020-11-01

- 禁止发币上升为法律,币圈要消失了?2020-11-01

- 亮哥论币:10/31晚间以太坊行情分析及精准策略2020-10-31