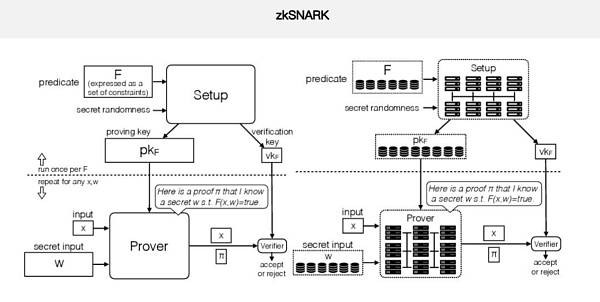

AKE Super Public Chain作为一条区块链应用类主链,其采用了区块链基本技术,如虚拟机与智能合约、环签名、隐私保护、分片技术、跨链运作等等,这些技术目前在区块链板块的已经相对较为成熟。 隐私保护(Zk- AKEERK知识证明算法) 谈到ZKP算法,ZKP分为多种,比如zk-snark,zk-stark, bulletproof, aztec, plonk等等。 Zk-stark => zk - s t ark zk:零知识,表明隐私的输入将会被隐藏,除了证明者,其他任何人不会看见; s:可扩展的,和Replay Computation的验证耗时相比,zk-stark的证明和验证耗时分别与之呈拟线性关系和对数关系; t:透明的,zk-stark算法没有CRS setup by Trusted party; arg:知识论证,只有知道private input的prover,才能生成有效的proof; Zk-snark => zk - s n ark zk:零知识,表明隐私的输入将会被隐藏,除了证明者,其他任何人不会看见; s:简洁的,指的是生成的proof足够小和验证时间足够短; n:非交互式的,Prover生成证明的过程中和verifier没有交互; arg:知识论证,只有知道private input的prover,才能生成有效的proof; Zk- AKEERK 零知识证明算法是比较成熟和可行的隐私保护技术之一,具有更好的匿名性。 它不需要信任中央节点或网络中其他用户的参与。用户可以通过与匿名货币进行交互来实现 匮名交易,从而有效地保护了用户的隐私。跨链连接链作为转发和验证跨链匿名交易的载体, 需要能够验证跨链匿名交易的有效性,跨链交易分为两类:跨链透明交易和跨链交易匿名交 易。跨链透明交易提供交易本身的内容以及相关的 Merkle 分支证据。互联链网络中的验证 节点可以根据并行区块链注册的验证规则来验证交易的有效性,匿名的跨链交易除了交易的 有效性外不会透露任何信息。互联网网络中的验证节点需要了解在每个并行区块链网络启动 阶段生成的公共参数,并使用这些公共参数来验证跨链匿名交易的有效性。区块链和零知识 证明算法可确保互连网络中的验证节点除了跨链交易的有效性之外,不知道任何其他信息。

环签名 AKE 通过环签名技术实现了数字资产的匿名性。环签名技术搐述如下:下面显示了一个公共 签名,只有一个参与者,可以进行一对一映射。环形签名模糊了身份,因为它只是属于某个 组的某人。却不知道该组中的谁。这允许在虚拟货币交易中实规高度匿名。这可以被视为去 中心化和不信任的姐合。为了保持国名,AKE 使用了一次性的环签名技术。环签名通过允 许事务的发起者加入组。然后将事务作为一一个单元加入,而不是从单个私钥签名中分配私 密性。 此技术允许发起者进行混台。验证者可以证明输出存在。并且组的成员之一是真正的签名者。 但是,由于每个成显具有相等的概军权重,因此他们无法确定签名者是哪个组成晶。随着组 规模的增加,每个成员成为真实签名者的可能性降任。环形签名,涉及合井用户的高实隐收 地址 P,以及大量“虚拟”P 散布在整个区块链上。签名由所有 P 验证,并且数学上任何相 应的私钥都可以对交易进行签名,从而混滿了真实发送者的身份。为了防止重复支出(重复 支出意味看同一笔钱同时出现在两个或多个交易中每个 AKE 交易都具有唯一的关键图像。 通过快取隐戴地址 P 的哈着值并将其乘以私钥来创建密钥德像。这对于每个事务而言都是不同的。这种机制确保每个 P 都能只能便用一次。AKE 网络维护着所有不完整密钥缺像的 数据库,因此,如果用户裳试重用密钥,则网络将拒绝交易。 分布式存储 AKE-Distributed File System 是一組利用分布式哈希表技术的分布式存储协议。DFS 通过 文件内容(哈希)而不是文件路径(URI) 为数据建立素引。大文件分为固定大小的数据块,这 些数据分布在多个节点上。这种系统的主要问题是要在冗余和可靠性之间找到平衡。DFS 计划通过令牌激励机制和建立骨干节点来解决这一矛盾。用户可以选择文件的可靠性要求, 可靠性低的文件可以免费或几乎免费存储和访问,骨干节点(全节点)将为稳定可靠的文件提 供高可靠性的文件。DFS 将通过合约为这些文件设置访问权限。此外,DFS 可以与数字身 份结合使用,从而可以发布,传输和撤销点对点记录数字身份的数字证书,而无需由集中式 服务器进行管理。将来,可以将旧块数据存储在 DFS 中,以便大多数完整节点可以释放旧 数据,获得更高的可伸缩性,井确保历史数据的完整性。存储价格由设备主自行进行设置, 费用会按阶梯方式慢慢支付给设备主。

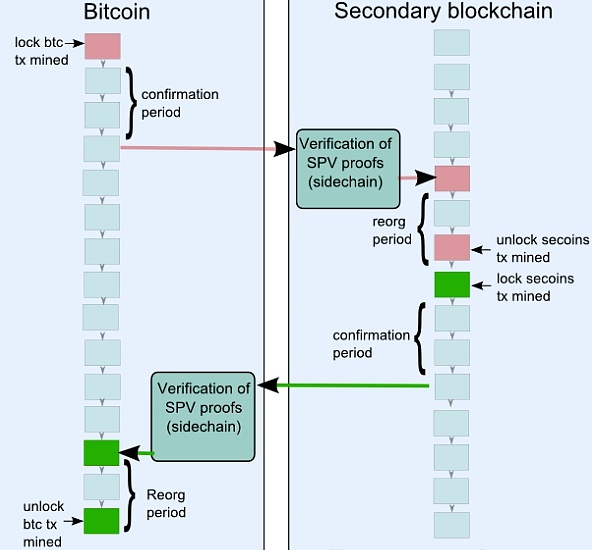

AKE 采用区块链异构跨链解决方案,将相应的目标公链数据结构在 AKE 中重新实现实例链, 井同步维护此链的数据。而数据源则由安全可靠的 21 个节点提供.比如我们如果需要与比特 币进行互连,那么就异构出一条比特币实例链来。所有数据同步比特币原有公链的数据。所 有传输协议均采用原链的设计,以实现独立区块链之间的互连,并确保跨链交易的有效性和 用户隐私数据的安全性。通过这样的设计,可以确保原有目标链的功能均可在原有的公链中 实现,不会有太多额外的技术障碍。

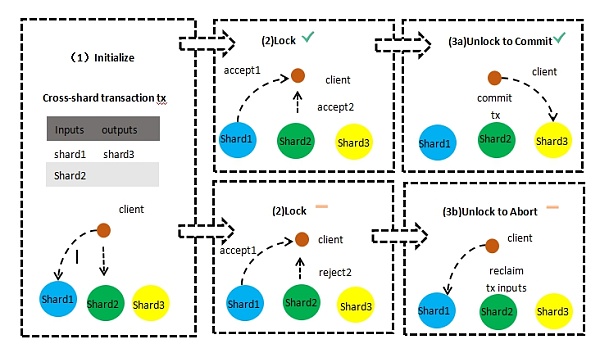

分片技术 分片的基本原理是把集合分成更小的 chunks。这些 chunks 可以分散到不同的 shards,每 个 shard 负责集合的一部分。应用程序不会知道哪个分片有哪些数据,甚至不知道数据被 放到了不同的 shards。只有在 shards 的前端运行的路由进程 mongos,才知道所有的数 据放在哪,应用程序连接 mongos,就可像平常一样发起查询。 分割按有序分割方式,每个 shard 上的数据为某一范围的数据块(一个 shard 含有一个集合的多个 chunk),故可支持指定分片的范围查询。数据块有指定的最大容量,一旦某个数据块的容量增长到最大容量时,这个数据块会切分成为两块;当分片的数据过多时,数据 块将被迁移到系统的其他分片中。另外,新的分片加入时,数据块也会迁移。 分片的关键在于 shard key。通过 shard key 划分每个 shard 上的 chunk。比如,根据集 合的 title 字段做 shard key,分为三个 shard,那么,分成 A-F 开头的文档 chunk,G-N 开头的文档 chunk,及 O-Z 开头的文档 chunk,将分别存储于三个 shard 中。当增加或者删除一个 shard 时,chunk 块将重新划分,不过,mongodb 会使每一个 shard 在负载和 总量上保持平衡。一个高访问量的 shard 拥有的数据可能比一个低访问量的 shard 少。

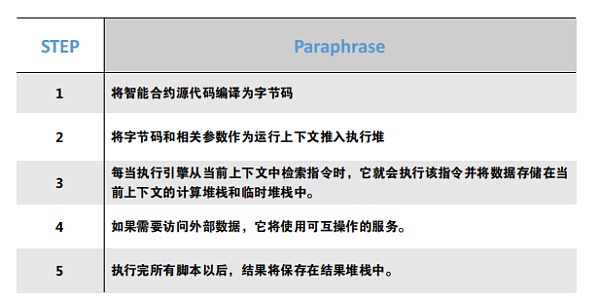

相较于以上几种技术,我们无法并不能从根本上查找其完备性以及其突破性,但是其虚拟机与智能合约板块的设计更加的完备。 虚拟机 AKE Virtual Machine 是 AKE 生态系统开发的轻量级图灵完备虚拟机。它是一种高性能的区块链网络分配器,旨在提供高效、便捷、稳定、安全和可扩展的自定义区块链系统。简单 讲解其概念,NVM 支持微服务器架构,同时具备动态解析功能,可实现 Web 动态渲染开 发(雷士 ASP/PHP/JSP),操作过程如下:

希望其团队对区块链技术不断地探索与团队先进的技术理念,打造完全去中心化的区块链生态链,完美地将传统技术生态的应用可链改落地,让企业迁徙链上更加简单方便,并打造出完美的企业孵化应用生态。在技术上更是可以偏向NFT板块发展,以待往后生态更好地落地。 查看更多 —- 编译者/作者:币圈九一一 玩币族申明:玩币族作为开放的资讯翻译/分享平台,所提供的所有资讯仅代表作者个人观点,与玩币族平台立场无关,且不构成任何投资理财建议。文章版权归原作者所有。 |

AKESuperPublicChain完备技术方案

2021-08-18 币圈九一一 来源:区块链网络

LOADING...

相关阅读:

- SOL价格新高、市值新高其他公链会相继介入NFT吗2021-08-18

- Paycoin参与Chainlink线上峰会回顾2021-08-18

- AysncArt:可编程性是NFT数字艺术的未来2021-08-18

- web3.0上的隐私:天堂还是陷阱?2021-08-18

- 什么是星图? Apollo-X、Raydium 和 FTX 交易所上的 IDO2021-08-18