2024年09月04日,据Beosin Alert监测显示,建立在 Pendle 上的 DeFi 协议 Penpie 遭到黑客攻击,被盗取约 2700 万美元的加密资产。Beosin安全团队第一时间对事件进行了分析,结果如下。 Penpie 是一个与 Pendle Finance 集成的 DeFi 平台,专注于锁定 PENDLE 代币以获得 Pendle Finance 内的治理权和增强的收益收益。Penpie 旨在为 Pendle Finance 用户提供收益和 veTokenomics 提升服务。 事件相关信息 ●攻击交易 0x56e09abb35ff12271fdb38ff8a23e4d4a7396844426a94c4d3af2e8b7a0a2813 ●攻击者地址 0xc0Eb7e6E2b94aA43BDD0c60E645fe915d5c6eb84 ●攻击合约 0x4aF4C234B8CB6e060797e87AFB724cfb1d320Bb7 ●被攻击合约 0x6e799758cee75dae3d84e09d40dc416ecf713652 漏洞分析 本次事件主要是攻击者利用market合约中claimRewards函数重入质押以提高staking合约余额,再将staking合约中多余的代币和质押资产提取以获利。 攻击流程 攻击准备阶段: 1. 攻击者通过攻击合约调用用Penpie协议中的Factory合约创建了新的market以及Yield,其中将SY设置为攻击合约。

2.攻击者进行闪电贷了四种代币,为后续抵押资金作储备。并调用staking合约中的batchHarvestMarketRewards函数对新创建的market进行奖励更新。

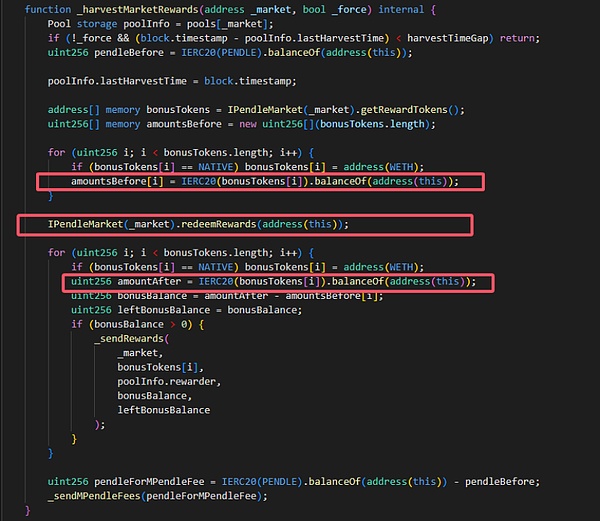

3.在batchHarvestMarketRewards函数中,对market进行奖励更新时,会调用market合约中的redeemRewards函数。并且合约记录了redeemRewards函数前后的余额变化。

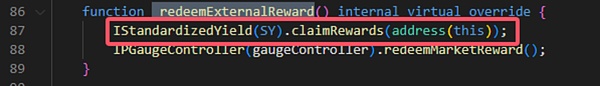

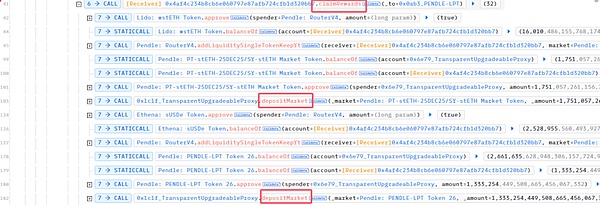

4.在market的redeemRewards函数中,会调用到SY合约中的claimReward函数。然而SY合约是攻击合约,攻击合约通过这个函数完成了对Staking合约的重入,将闪电贷的资金抵押到Staking合约,共4次。

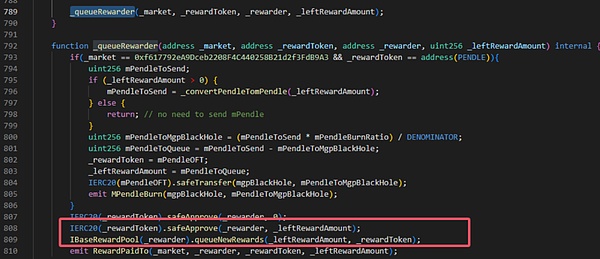

5.这时回到Staking,由于redeemRewards函数前后余额差明显,触发了_sendRewards函数,_sendRewards函数最后调用的_queueRewarder会将多余的代币授权给market合约并记录为奖励。

6.攻击者领取记录的奖励。

7.攻击者将质押的资产通过withdraw函数提取,并归还闪电贷进行获利。

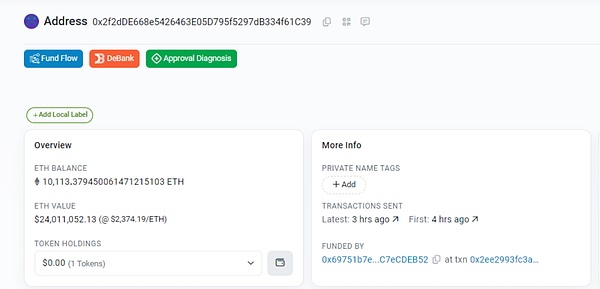

Pendle随后发布攻击分析报告:发现漏洞后立即暂停合约,使1.05亿美元资产免受进一步损失。 资金追踪 截止发文时,被盗资金约2700万美元,Beosin Trace追踪发现攻击者已将被盗资金全部转换为ETH,资金先存放在0x2f2dDE668e5426463E05D795f5297dB334f61C39地址。

截止发文,Penpie攻击者地址向Tornado Cash陆续转移了2900枚ETH(价值约690万美元)。 目前,Penpie 项目方也通过链上向黑客喊话,希望与黑客进行沟通返还被盗资金,如果返还可以支付赏金。并附上了联系方式。 总结 针对本次事件,Beosin安全团队建议:1.对合约的相关函数增加防重入修饰器;2.不使用白名单对传入代币进行校验的话,最好使用统一的包装合约重新生成代币;3.项目上线前,强烈建议选择专业的安全审计公司进行全面的安全审计,规避安全风险。 Beosin作为全球最早一批从事形式化验证的区块链安全公司,主打”安全+合规“全生态业务,在全球10多个国家和地区设立了分部,业务涵盖项目上线前的代码安全审计、项目运行时的安全风险监控与阻断、被盗追回、虚拟资产反洗钱(AML)以及符合各地监管要求的合规评估等“一站式”区块链合规产品+安全服务。欢迎点击公众号留言框,与我们联系。 查看更多 —- 编译者/作者:Beosin 玩币族申明:玩币族作为开放的资讯翻译/分享平台,所提供的所有资讯仅代表作者个人观点,与玩币族平台立场无关,且不构成任何投资理财建议。文章版权归原作者所有。 |

被盗约2700万美元的加密资产Penpie为何被黑客“血洗”?

2024-09-04 Beosin 来源:区块链网络

LOADING...

相关阅读:

- CoinMetrics:Layer1代币市场现状2024-09-04

- 多重签名风险:总结与Eigenlayer的未来之路2024-09-04

- Sky联创:USDS的冻结流程或由去中心化法院决定2024-09-04

- 索尼帝国的Web3野心2024-09-04

- 去中心化人工智能和零知识证明如何实现计算民主化2024-09-04