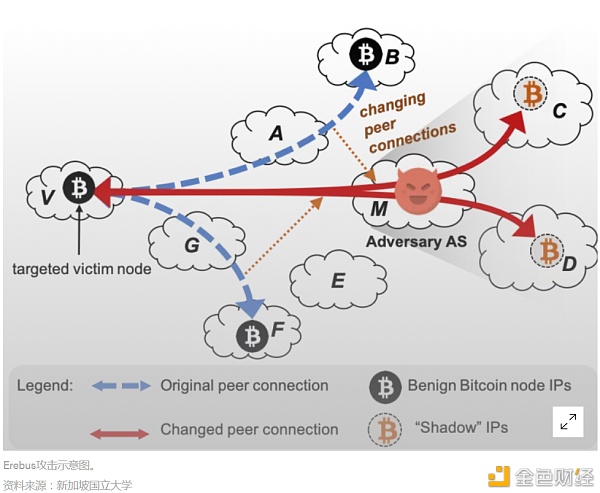

周三发布了支持比特币区块链的开源软件Bitcoin Core的第20次迭代。 随附名为“ Asmap”的实验软件,可防止发生理论上的“ Erebus”攻击。 Erebus攻击使民族国家和/或大型互联网提供商(例如Amazon Web Services)进行间谍,双倍支出或审查比特币交易。 该修补程序将有助于阻止攻击,但不是最终解决方案。 比特币核心星期三发布了新的软件更新,比特币核心0.20.0。值得注意的是,该发行版包含实验软件,可以对付来自民族国家规模的玩家的攻击,这可能会有效破坏比特币网络。 这种称为“ Asmap ”的新配置通过将连接映射到第1层或更大的第2层自治系统(AS)来保护比特币节点的对等体系结构–互联网运营商能够通过已定义的路由计划连接到多个网络,例如Amazon Web服务或状态–然后“将连接限制为任何单个[AS]。” 从本质上讲,所谓的“ Erebus”攻击允许AS通过限制然后欺骗对等(P2P)连接来审查大量的比特币网络。无法解决该缺陷可能导致比特币遭受非常不良的后果,例如主要的采矿池或与网络其余部分的交易被切断。 新加坡国立大学(NUS)的研究人员首先假设了Erebus攻击-Muoi Tran,Inho Choi,Gi Jun Moon,Anh V.Vu和Min Suk Kang –共同撰写了2019年的论文,详细介绍了这次攻击。 踢手?直到为时已晚才完全检测不到。 攻击架构 Erebus属于一般的“中间人”攻击方案,这是通过比特币的P2P性质实现的。Erebus本身是“影子”的希腊语,它本身是2015年首次描述的“ Eclipse”攻击的衍生形式。 从理论上讲,恶意行为者将尝试并连接到攻击者希望隔离的一个节点(例如,交易所的节点)周围的尽可能多的节点。恶意节点可以开始通过连接到其对等节点来影响受害者节点。最终目标是使受害节点的八个外部连接通过恶意方。 一旦完成,受害者就可以与网络的其余部分隔离。恶意行为者可以决定将哪些交易和信息发送给受害者。这些信息可能与网络的其余部分完全不同,甚至可能导致链条分裂或审查制度。

国大学者在2019年写道:“我们的攻击是可行的,不是因为比特币核心实现中有任何新发现的错误,而是因为它是网络对手的基本拓扑优势。也就是说,我们的EREBUS对手AS作为稳定的人,中间网络可以在延长的时间段内可靠地利用大量网络地址。而且,AS可以针对特定节点,例如采矿池或加密货币交易所。” 如果交换或采矿池的节点受到影子攻击,则AS可以有效地切断实体与网络的连接。鉴于比特币采矿业持续集中到采矿池中, Erebus式的攻击将更具破坏性。 对于比特币,目前有10,000个节点易受攻击,学者们估计成功完成特技需要五到六周的攻击时间。比特币核心贡献者卢克·达什希尔(Luke Dashjr)表示,比特币的下限为11,000个侦听节点,上限为100,000个非侦听或“私有”节点。 截至周三,该攻击的解决方案现在已嵌入第20版的比特币代码中,这使刚起步的货币体系更具抵抗审查的能力。 Erebus和互联网 Erebus攻击绝不是比特币的匿名创建者中本聪(Satoshi Nakamoto)的错。互联网就是这样发展的。 Chaincode Labs研究人员和比特币核心贡献者Gleb Naumenko表示:“我们正在解决的不是您的互联网提供商的问题,而是世界上某些互联网提供商给您带来的麻烦,因为这要危险得多。” 就像集线器和辐条一样,国家和大型ISP可以控制对Internet的访问。网络进一步细分为单个IP地址,例如您可能正在阅读的电话。 除非通过Tor或其他混淆方法隐藏,否则比特币节点的工作方式相同,每个节点都有其自己的IP地址。一旦节点决定通过恶意节点,AS即可确定该节点如何针对该特定连接连接到网络的其余部分。 当比特币节点连接到网络时,通常会进行八个出站连接,这意味着它将向其他八个比特币节点广播交易。慢慢但可以肯定的是,如果有效,比特币网络中的每个节点都会确认并记下另一个节点进行的交易。在Erebus中,如果AS成功地捕获了该节点的所有八个外部连接,则该节点将在AS的兴致之上。 攻击分为两个部分:侦察和执行。 首先,AS映射出网络中节点的IP地址,并指出可以在哪里找到它们以及它们连接到哪些对等点。然后,AS逐渐开始影响其已调查的对等方。换句话说,恶意行为者正在努力专门接受来自其社区中尽可能多节点的连接。 连接的数量取决于攻击者的动机:检查单个交易,阻止发生链外交易(例如在闪电网络上),自私地挖掘网络的拆分链以获取更大百分比的区块奖励,甚至启动双花比特币的攻击率为51%。 恶意攻击者专有控制的节点越多,它们对网络造成的损害就越大。NUS团队表示,实际上,只要有足够的连接,他们就可以通过控制比特币网络的大部分来有效地关闭比特币。 “一个强大的对手,例如一个民族国家的攻击者,甚至可能旨在破坏加密货币的基础对等网络的很大一部分。敌人可以在小范围内任意审查受害者的交易。” 隐身模式 与Eclipse攻击不同,Erebus是隐身的。 “所以区别在于,他们正在做的事情是无法检测到的–确实没有证据。看起来像是正常行为,” Naumenko谈到AS助长了攻击。 互联网由不同的数据级别组成。有些层显示信息,有些不显示信息,有些包含太多信息以至于无法跟踪。 在Eclipse中,攻击者使用来自Internet协议层的信息,而Erebus使用比特币协议层的信息。学者说,Eclipse的路线“立即揭示”了攻击者的身份。相反,Erebus不会,因此在进行攻击之前无法检测到。 只要当前的互联网堆栈仍然存在,威胁就仍然存在,但是仍然存在阻止潜在的攻击者的选择。星期三的更新由Blockstream联合创始人兼工程师Pieter Wuille和Chaincode的Naumenko领导。 解决办法?不同民族国家和ISP的典型Internet路由路径的Zelda式迷你地图。然后,节点可以基于地图选择对等连接,以连接到多个实体而不是一个AS。 比特币核心团队的解决方案通过增加进一步的障碍来将节点与网络的其余部分隔离开来,从而使攻击不太可能发生,但可能无法提供永久性的解决方案。 比特币核心贡献者弗拉基米尔·J·范德兰(Wladimir J. van der Laan)在开发者的电子邮件中说: “该选项是试验性的,可能会在将来的发行版中删除或更改。 瑙门科说,由于它对网络的明显威胁,他们决定解决该问题。这次袭击也是新颖的,激起了他的个人兴趣。 不过,这不只是比特币。正如Naumenko指出的那样,几乎所有加密货币都受到Erebus攻击的威胁。NUS论文本身引用破折号(DASH),莱特币(LTC)和zcash(ZEC)作为其他具有类似攻击风险的硬币的例子。 “这是一个基本问题,协议非常相似。这是系统性的。Chaincode的Naumenko说,这不是您忘记更新变量的错误。“这是对等架构,并且是所有系统的一部分。” 感兴趣的币友可加微信交流:YuwenxiangGG? ?13628644977 —- 编译者/作者:YuwenxiangGG 玩币族申明:玩币族作为开放的资讯翻译/分享平台,所提供的所有资讯仅代表作者个人观点,与玩币族平台立场无关,且不构成任何投资理财建议。文章版权归原作者所有。 |

最新的比特币核心代码版本可防御国家级别的攻击!!!

2020-06-06 YuwenxiangGG 来源:区块链网络

相关阅读:

- 8月只是牛市新的开始,出现急跌补仓!2020-08-01

- 比特币钻石行情15000的梦想何时照进现实?2020-08-01

- 币汐柔:8.1比特币和以太坊逆流而上不断突破新高晚间建议多单为主2020-08-01

- 余恒说币:比特币8.01晚间行情走势详解及后期点位操作指导2020-08-01

- 币海蓝天:8.1比特币行情分析比特币顺利上攻11700,回撤继续做多冲击12020-08-01