前言 近期频发的跨链安全问题吸引市场的广泛关注,本文希望从产品设计的角度入手,给读者讲述为什么这个赛道的产品安全问题这么多。需要声明的是,文章中所指出的问题并不是每个项目都会存在的,大部分问题在设计时都已经有了相关的应对策略,目的主要还是希望更多人可以理解这个赛道的复杂程度。 让我们带你先了解通用的跨链桥都是怎么设计的,再告知这些跨链桥可能会遇到的安全问题。(推特@0xOar) 万变不离其宗的跨链方案 之前的研报实际上已经向大家阐述过几种不同类型的信息跨链方案,不论最终的呈现是什么样的,从产品设计的角度来说,只有侧链(广义上的侧链,在文中讲rollup也归纳为侧链,别杠),哈希时间锁定,公证人这三种机制。 侧链 这三种方案中侧链方案的安全性最高,比如各种不同的rollup和polkadot的平行链。主链和侧链之间共享安全性。 但是侧链方案一般要求原链和目标链同构,这样一来可适用的场景就要少得多。这也是为什么V神认为赞同多链,但不认可跨链的原因所在,因为无法共享安全性的跨链方案实在是问题太多了。 哈希时间锁定 这种方案号称是点对点的最去中心化的异构跨链方案,但是成本较高,用户等待时间过长,导致当前的采用率并不高。且当我们依然需要一个第三方充当换币中间节点时,也需要一个所谓的中间共识层去满足安全性和去中心化的要求。 公证人机制 这是当前最常用的异构跨链桥方案,市场上的大多数产品基本都同根同源,从产品设计的角度来说几乎没有区别。主要的区别可能集中在信息校验的方式步骤,公证人的共识算法,托管钱包的签名算法等。从使用体验和安全性上的差别也都不太大。因此,从安全的角度来说,所面临的安全风险也是有很多共性的。 本文将着重总结和分析公证人机制的跨链桥所面临的一些具有共性的安全风险。 公证人机制的产品逻辑流程 在了解公证人机制所面临的各类风险之前,我们需要先了解这种类型的方案从产品的角度来看,主要是什么样的设计逻辑。 简述 这种方案从设计哲学的角度来说其实非常简单。当我们面向异构资产跨链的需求,最直观的方案其实是“映射”。映射的意思是当用户A将ETH从以太坊跨到Fantom上时。我们并不需要将资产实际转移,或者在Fantom上重新发行(这也做不到)。而是先将用户A的ETH存到一个不能移动的地址,然后根据存在这个地址中用户A的ETH数量,再在Fantom上发行对应的1:1的映射资产。映射资产代表了以太坊原链上那些ETH的使用权。因为有1:1的锚定,Fantom上的用户也认可这个资产的价值。 最简化的跨链流程

设计的难点 这里面会存在很多问题,其中最大的问题是多签钱包的管理问题,因为ETH从以太坊跨到Fantom上是充币,而如果用户A还想跨回来那就会涉及到提币的问题。 充币和提币的去中心化和安全性就成为了最大的难点。 谁来管钱? 谁来发起? 谁来监听交易? 怎么确认确实有用户转钱进来了? 怎么确认用户的钱确实是用户本人想提出去? 怎么防止重放攻击? 发起失败的交易怎么再次提交? 多签管理者作恶怎么办? 宕机怎么办? 不敢想,越想感觉越复杂。跨链桥的技术不仅仅涉及到多签,还涉及到资产发行,跨链监听,异步验证,甚至需要发行一个独立的中间共识层(一条新链)。 因此为了进一步简化用户的理解难度,我将整个跨链的流程分为充币和提币两个部分进行讲解。以帮助大家更进一步了解。 流程的进一步细化 充币 先声明一下,下图所画的流程只是我自己经过推演后的设计方案,没有经过仔细的论证,目的是为了探究设计逻辑中所可能出现的安全问题,并不可以作为成型的方案去采用,全是瞎扯。

如图所示:一笔从原链到目标链的充币交易原则上会包含这些步骤。 用户充值到托管地址 监听器监听到这笔交易后由BP(共识节点也是多签管理员)发起交易 合约验证BP签名的正确性 是否有通过节点容错机制 如果没有打回去,如果有的话根据映射地址的关系为目标链地址充值 BP确认这笔充值交易 通过拜占庭后将映射代币转给用户在目标链上的地址 需要特别注意的是,这个流程旨在讨论通用的异构跨链,所以相比于anyswap等方案增加了一步在中间共识层上让用户绑定地址关系的步骤。这主要是不同异构链交易附带信息的方式不一样,为了统一处理,干脆先让用户绑定好映射关系。 如果处理的都是EVM链的交易则不需要这步,直接在发起交易时附带目标链地址即可。 回到正题,从上述的流程中可以看出,从第二步开始,就会遇到各类的逻辑验证问题,和不同情况下的处理问题。 主要的验证逻辑包括: 监听到交易后对发起资产映射和转出到用户A的目标链交易的验证 目标链交易的发起以及交易结果的验证 当然除了我流程中所画的验证逻辑之外,还应该包括对假币充值问题的校验,以及调用不同token时所需做的特殊处理问题。 为了在后续更好的总结可能会出现的安全隐患,我们先继续来理解提币的流程。 提币 提币所演示的流程是目标链映射资产换回原链资产的逻辑,需要特别注意的是,当前很多代币都发现了多个链的版本,也就是说很多代币都在多个链上拥有原生代币。因此,一些桥的项目往往会设立资产池。在资金池充足的情况下,让用户感受不到anyDAI这样的映射资产的存在,而是直接换成目标链版本的token,但这并不影响整体的逻辑。所以,分析继续.

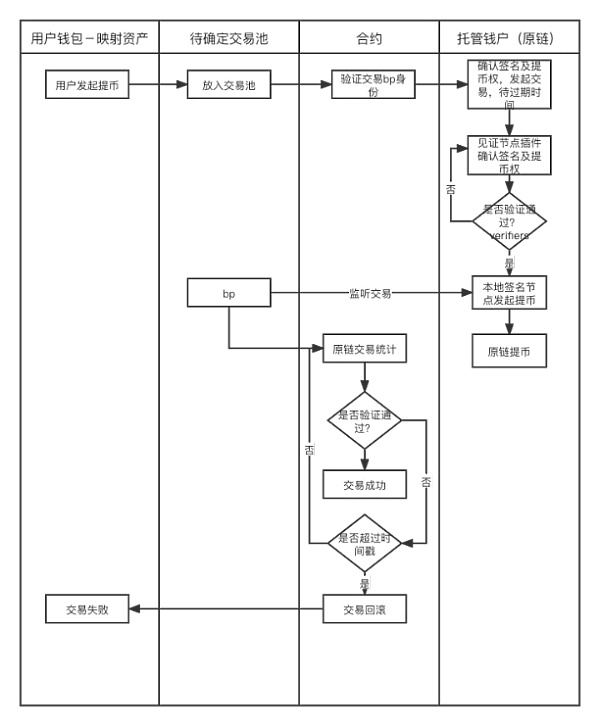

如图所示,一笔从目标链提币到原链的交易流程如下: 用户发起交易(转等量的映射资产到目标链上的托管钱包) 验证BP身份,由某个BP发起提币请求 确认提币权限和签名 通过拜占庭后完成请求在原链提币,把钱从原链的托管钱包里转出来到用户A 如果这中间因为节点验证出错或者宕机等问题还要回滚重新发起 从上述流程可以看出,这里面涉及的主要验证逻辑有: 发起和签名权限的验证 问题出现后的容错机制 安全风险 设计逻辑上的安全问题 较为仔细的了解了跨链桥的设计后,我们可以发现在设计逻辑上跨链桥面临的挑战非常多,总结一下主要包含三个方面的问题(相关的被盗案例标注在问题最后) 充币 充币合约权限漏洞,导致充进去的钱直接被转走。这是一个几乎所有合约项目都会遇到的愚蠢的问题, 假币充值问题,某些项目未对跨链Token的真实性做验证,导致fakeTOKEN -> realTOKEN(anyswap),说实话这个也有点蠢。 假币充值问题,ETH等原生资产不同于ERC20合约,很多攻击都是由于对ETH特殊处理不当, 导致fakeETH -> realETH,这也是为什么WETH等wrapped资产流行的原因。(thorchain) 不同的Token虽然都是ERC20标准,但具体的实现方式不一样,或者额外有别的逻辑(rebase,fallback等),开发者没有在适配时做好调研,像(WETH、PERI、OMT、WBNB、MATIC、AVAX)等在转账完成后还会去调用sender自定义的fallback函数做额外的操作,增加了跨链桥判断的复杂性?(anyswap?2022.1.18) 跨链消息转移 在a链充币完成后,到b链资产到账前,跨链桥的处理像是一个独立的区块链系统,即需要一个共识机制,一般用dpos,以下都是假设用dpos的情况下需要考虑的问题,但我怀疑所有的节点都是项目方的,首先就具有中心化风险。 a)?充币消息监听,谁来第一个发起跨链处理提案,随机?还是轮流?还是按照中间共识层的出块顺序? b)?多个公证人如何验证充币的正确性,倘若数据源都来自infura等数据提供商,则infura是一个单点风险,最稳妥的是各自维护节点,这样成本巨大。 c)?如何确认跨链处理完了(b到账了),没处理完有几种情况. i.?跨链桥没有发起处理 ii.?跨链桥发起处理了,但是验证&共识没有通过 iii.?跨链桥验证通过,但没有在b链上发起交易 iv.?b链上有交易,但失败了(资金不够或者别的情况) 多重签名验证问题 问题多发的重灾区,大多数都是代码逻辑问题 3/5签名,我随便构造不在多签列表里的签名,也算+1(chainswap)。 中心化问题,名义上是多签,其实掌握在项目方手中,巨大的中心化风险 签名验证方法,不同链上的开发模式不一样,导致开发者在对接的时候难免会有遗漏,wormhole例子: solana上的验证签名函数是系统合约里的一个函数, 正常应该去调用系统合约,系统合约的地址应该写死在代码里, 他们这里把系统合约地址是当做参数传进来的, 黑客提币时传了个假的系统合约地址,就绕过了验签,顺利把币提走。 退款 a)?如同(2)-c中讨论的,跨链状态有很多种可能,在任何情况下都需要给用户提供一个退款的方式,比如anyswap在充币时会先在源链上给用户发anyToken,然后再在目标链上给用户发anyToken,然后把源链的anyToken burn掉,这样的目的就是不管问题出在哪,用户都可以通过持有anyToken表示自己持有的资产。这个过程中有3条链(源、目标、跨链桥)和4个资产(源链和目标链上的原始Token/anyToken),非常容易出现代码逻辑的问题。 b) Thorchain在2021.7.23爆出的漏洞,黑客利用代码逻辑问题,构造了一笔巨额假充值,跨链桥无法处理,就进入了退款逻辑,导致黑客拿到巨额退款。 其他的安全风险 但是通过逻辑流程所能展示的问题只是业务逻辑上的问题,并不是全部。 从安全的角度出发,我们还应该考虑另外三个方面的风险 系统性的风险 比如原链的充币一开始成功,后来回滚了,这是一个巨大的问题,v神讨论过,资产从Solana跨到Ethereum,跨链完成后solana回滚,则用户资产翻倍,没有任何解法。 但比如rollup这种和Ethereum共享安全性的layer2,就不会有这种问题。 前端的风险 a)?伪造的网址,比如oxdao.fi 0xdao.fi oxdai.fi等 b)?Xss攻击,即跨站脚本攻击,是一种代码注入攻击,比如www.xxxx.finance/?params=hackerscode12345,虽然网址确实是官方网址,但是网址中携带了黑客的代码,如果前端开发没有注意防止xss,则这段代码会在页面上执行,导致用户对黑客的转账交易授权签名,因此不要打开来历不明的链接。 c)?Cors跨站服务攻击,在严格的同源策略中,浏览器只允许加载来自本站点的内容,即www.xxxx.finance站点显示的所有内容、调用的接口,都应该来自于xxxx.finance域名下,但目前绝大多数项目,都允许跨站调用,即xxxx前端可以调用quickswap的接口,反之亦然,这给开发上带来了便利,但也带来了风险. 假如我访问了xxxx.finance,在浏览器缓存里存入了一些敏感数据,然后我访问了一个恶意网址,如果xxxx的同源策略没有限制,则这个恶意网址可以随意获取xxxx存在缓存中的数据。 额外功能的风险 有些跨链桥项目,不止提供资产跨链,还提供跨链合约调用,这就带来了额外的复杂性。 攻击者在a链发起一笔对b链上x合约的调用,跨链桥不管x合约是啥就直接调用了,没想到x合约是跨链桥在b链上的多签合约,这笔调用是将多签账户改为攻击者自己的地址,执行成功后,黑客可以随意支配跨链桥在b链上的资金了(poly network)。 结语 1.本报告的目的在于帮助用户较为明确的理解跨链桥的安全风险所在,并非恶意的渲染跨链桥有多容易遭受攻击。 2.公证人机制的跨链桥方案至少从目前来看是体验最好,适用范围最广且成本最低的方案。并且任何产品都会经历从伤痕累累到成熟的过程,区块链产品所遭受的攻击往往都是“逻辑问题”。这些问题随着时间的推移和经验的增加一定会越来越好。 作者:0xOar 出品:Seer Labs 查看更多 —- 编译者/作者:先知实验室 玩币族申明:玩币族作为开放的资讯翻译/分享平台,所提供的所有资讯仅代表作者个人观点,与玩币族平台立场无关,且不构成任何投资理财建议。文章版权归原作者所有。 |

跨链再被盗产品角度深层解析跨链赛道设计逻辑

2022-02-23 先知实验室 来源:区块链网络

LOADING...

相关阅读:

- 链上追踪:洗币手法科普之PeelChain2022-02-22

- ClipsDAO—全球首个基于IGGO(首次游戏公会发行)的多元化发布平台2022-02-22

- NFT交易平台安全风险频发OpenSea、X2Y2安全事件分析2022-02-22

- 加密市场现状全景解读:乌托邦叙事与板块轮动2022-02-22

- 普通人如何无风险拥抱Web3?2022-02-21