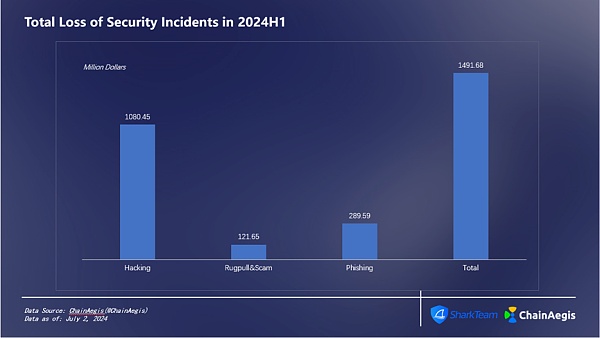

一、 概述 2024年上半年因黑客攻击、钓鱼攻击、Rugpull诈骗造成的损失约为14.92亿美元,相较于2023年上半年(约6.90亿美元)同比增长116.23%。本报告旨在对全球2024年上半年Web3行业安全状况、热门事件以及加密行业关键监管政策进行整理分析。我们期望这份报告为读者提供有益的信息和思路,为促进Web3的安全、健康发展贡献力量。 二、 趋势分析 根据SharkTeam链上智能风险识别平台ChainAegis数据,2024年上半年Web3领域共发生了551起安全事件(如图1),损失金额累计超过14.92亿美元(如图2),与去年同期相比,安全事件数量增加25.51%,损失金额增幅达到了116.23%。

Figure 1 Total Count of Security Incidents in 2024H1

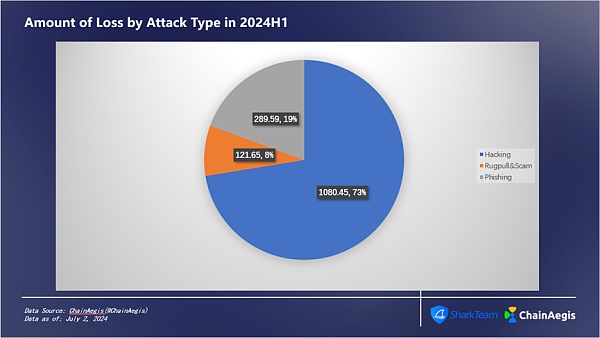

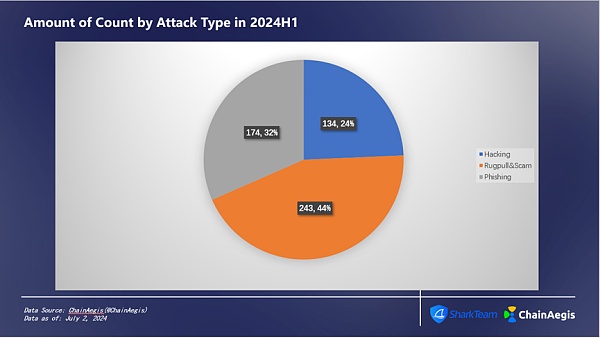

Figure 2 Total Loss of Security Incidents in 2024H1 2024年上半年黑客攻击类型的安全事件总计发生134起,同比2023年H1增加103.03%,损失金额达到10.80亿美元,占比达到73%(如图3),相对2023年H1(4.36亿)同比上升147.71%。 Rug Pull在上半年总共发生243起,同比2023年H1共61起激增331.15%,损失金额增加258.82%,共计1.22亿美元,占整个H1损失金额的8%。 钓鱼攻击在H1总共发生174起,同比增涨40.32%,损失金额高达2.90亿美元,占比19%。

Figure 3 Amount of Loss by Attack Type in 2024H1

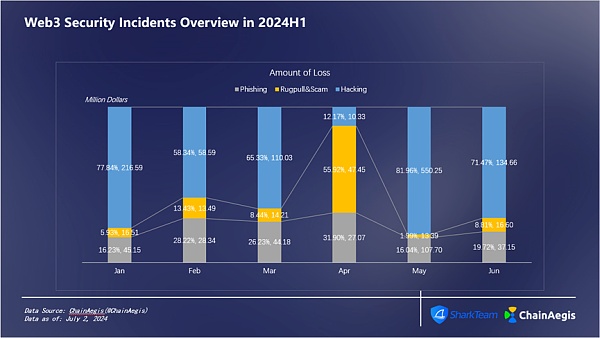

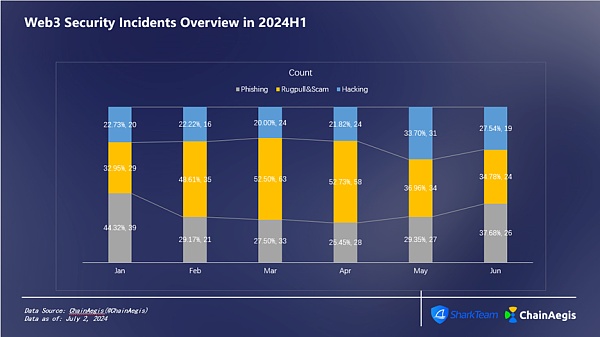

Figure 4 Amount of Count by Attack Type in 2024H1 H1分月来看(如图5,图6),5月的损失最为严重,约6.43亿美元,安全事件92起,其中包含31起黑客攻击事件、34起Rugpull事件、27起钓鱼攻击事件。

Figure 5 Web3 Security Incidents Loss Overview in 2024H1

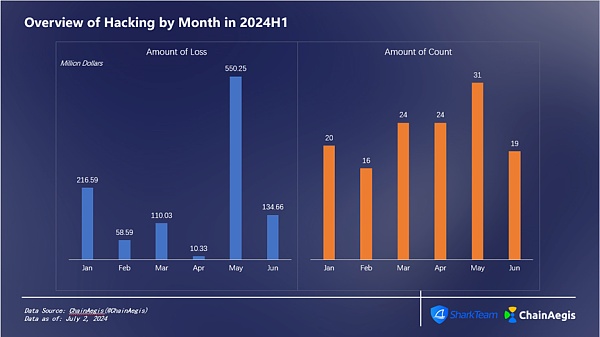

Figure 6 Web3 Security Incidents Count Overview in 2024H1 2.1 黑客攻击 上半年共发生黑客攻击134起,共计损失金额达10.80亿美元。(具体数据见图7) 2024年5月21日,以太坊上的Gala Games协议遭到黑客攻击,损失2180万美元,攻击发生后项目方立即采取行动,并将黑客的地址拉进黑名单,冻结关于更多代币出售的权限。 2024年5月31日日本证券公司 DMM.com 旗下子公司 DMM Bitcoin 交易所发生未经授权的巨额比特币流出,外流金额约为 480 亿日元(约 3亿美元),是史上第七大损失的加密货币攻击事件,也是自2022年12月以来损失最大的一次攻击。

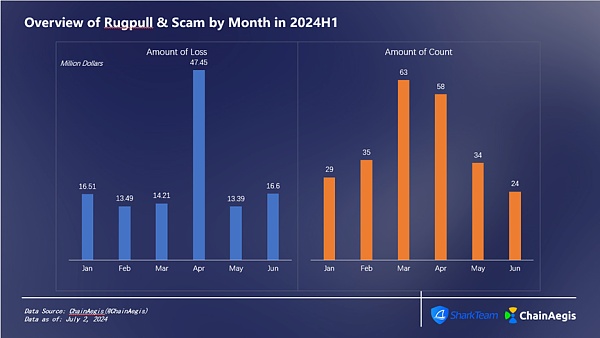

Figure 7 Overview of Hacking by Month in 2024H1 2.2 Rugpull & Scams 如下图(图8)所示,Rugpull & Scam事件3月发生频率高达63起,6月发生频率最低,共24起;4月损失金额最高,约为4745万美元,其中,ZKasino项目方跑路事件为造成4月损失最高的主要原因。

Figure 8 Overview of Rugpull&Scam by Month in 2024H1 2.3 钓鱼攻击 如下图(图9)所示,钓鱼攻击在1月发生频率最高共39起,造成损失金额约4415万美元;2月发生频率最低共21起,造成损失金额约2834万美元。5月虽然钓鱼事件仅发生27起,但造成损失金额为上半年历月最高,达到1.08亿美元。其中,2024年5月3日,有用户因地址污染钓鱼手法被钓鱼1155WBTC,价值超过7千万美元。

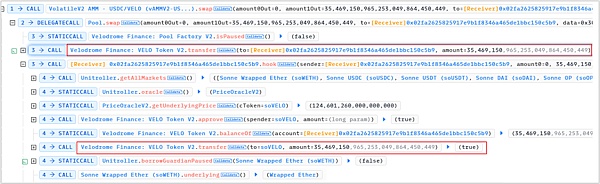

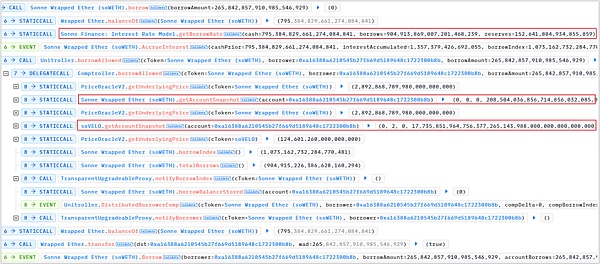

Figure 9 Overview of Phishing by Month in 2024H1 三、 典型案例分析 3.1 Sonne Finance攻击事件分析 2024年5月15日,Sonne Finance遭受攻击,项目方损失超过2千万美元。 攻击者:0xae4a7cde7c99fb98b0d5fa414aa40f0300531f43 攻击交易: 0x9312ae377d7ebdf3c7c3a86f80514878deb5df51aad38b6191d55db53e42b7f0 攻击过程如下: 1.闪电贷 35,569,150 VELO,并将这些VELO Token转移(transfer)至soVELO合约中

因为是直接转账(捐赠),没有铸造soVELO Token。因此,soVELO合约中,totalCash增加了35,569,150 VELO, soVELO的totalSupply不变。 2. 攻击者新建合约0xa16388a6210545b27f669d5189648c1722300b8b,在新合约中对目标合约发起攻击,攻击过程如下:

(1)向新合约中转入2 soVELO (2)将soWETH和soVELO声明为抵押物 (3)从soWETH借贷265,842,857,910,985,546,929 WETH

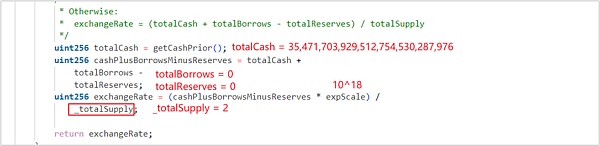

从以上borrow函数的执行过程中,根据getAccountSnapshot函数的返回值,发现: 对于soWETH合约,新合约余额为0,借贷额为0,兑换率(exchangeRate)为208,504,036,856,714,856,032,085,073 对于soVELO合约,新合约余额为2,即抵押了2wei的 soVELO,借贷额为0,兑换率(exchangeRate)为17,735,851,964,756,377,265,143,988,000,000,000,000,000,000 exchangeRate计算如下:

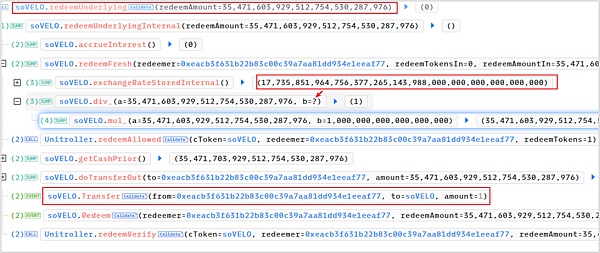

抵押1wei的soVELO,可以借贷不超过17,735,851,964,756,377,265,143,988 VELO,而借贷265,842,857,910,985,546,929 WETH,至少需要抵押265,842,857,910,985,546,929 soWETH, soWETH的价格:soWETHPrice = 2,892,868,789,980,000,000,000, soVELO的价格:soVELOPrice = 124,601,260,000,000,000 抵押1wei的soVELO可借贷的WETH数量如下: 1 * exchangeRate * soVELOPrice / soWETHPrice = 763,916,258,364,900,996,923 约763 WETH。仅需1wei的soVELO抵押就足以支持本次借贷。 借贷265,842,857,910,985,546,929 WETH(约265 WETH)换算成抵押物soVELO,至少需要抵押的soVELO数量为: 265,842,857,910,985,546,929 * soWETHPrice / soVELOPrice / exchangeRate = 0.348 即1wei的soVELO抵押物即可。 实际上2wei的soVELO抵押物,在借贷时只用到了1wei (4)赎回标的资产,即35,471,603,929,512,754,530,287,976 VELO

exchangeRate = 17,735,851,964,756,377,265,143,988,000,000,000,000,000,000 赎回35,471,603,929,512,754,530,287,976 VELO需要的抵押物soVELO的数量为 35,471,603,929,512,754,530,287,976 * 1e18 / exchangeRate = 1.99999436 在计算时,因为计算采用了截断取整而不是四舍五入,实际计算的所需抵押物为1wei的soVELO。 实际抵押物为2wei的soVELO,其中1wei用于上面的借贷265WETH,剩下的1wei用于赎回35M VELO (5)将借贷的265 WETH以及赎回的35M VELO 转账给攻击合约 3. 反复3次(共4次)创建新合约,重复攻击。 4. 最后,偿还闪电贷。

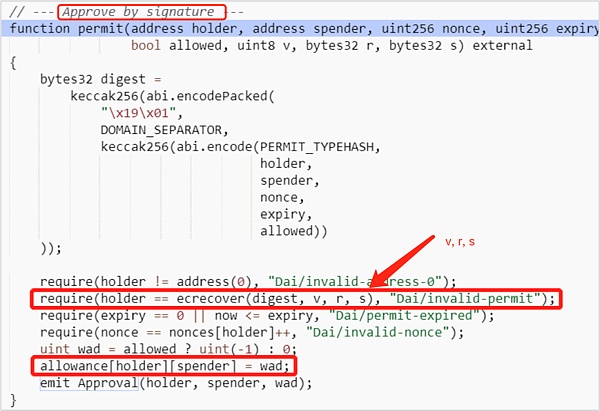

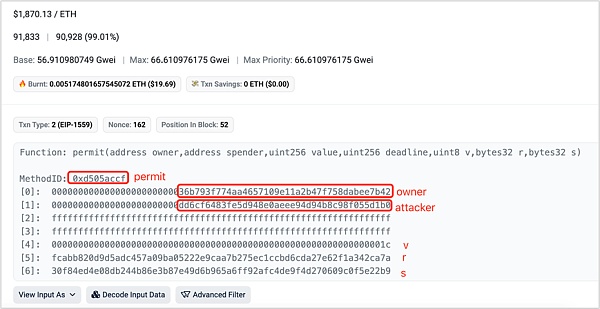

5.漏洞分析 以上攻击过程中利用了2个漏洞: (1)捐赠攻击:向soVELO合约直接转账(捐赠)VELO Token,改变了exchangeRate,使得攻击者可以在只有1wei soVELO的抵押物的情况下,借贷出约265 WETH (2)计算精度问题:利用计算过程中的精度损失以及被修改的exchangeRate,在只抵押了1wei soVELO的情况下,可以赎回35M VELO 6.安全建议 针对本次攻击事件,我们在开发过程中应遵循以下注意事项: (1)项目在设计和开发过程中,要保持逻辑的完整性和严谨性,尤其存款、质押、更新状态变量以及计算过程中乘除法计算结果的取舍问题,要尽可能多考虑一些情况,使得逻辑完整,没有漏洞。 (2)项目上线前,需要由第三方专业的审计公司进行智能合约审计。 3.2 Web3常见钓鱼方式分析及安全建议 Web3钓鱼是一种针对Web3用户的常见攻击手段,通过各种方式窃取用户的授权、签名,或诱导用户进行误操作,目的是盗窃用户钱包中的加密资产。 近年来,Web3钓鱼事件不断出现,且发展出钓鱼即服务的黑色产业链(Drainer as a Service, DaaS),安全形势严峻。 本文中,SharkTeam将对常见的Web3钓鱼方式进行系统分析并给出安全防范建议,供大家参考,希望能帮助用户更好的识别钓鱼骗局,保护自身的加密资产安全。 Permit链下签名钓鱼 Permit是针对ERC-20标准下授权的一个扩展功能,简单来说就是你可以签名批准其他地址来挪动你的Token。其原理是你通过签名的方式表示被授权的地址可以通过这个签名来使用你的代币,然后被授权的地址拿着你的签名进行链上permit交互后就获取了调用授权并可以转走你的资产。Permit链下签名钓鱼通常分为三步: (1)攻击者伪造钓鱼链接或钓鱼网站,诱导用户通过钱包进行签名(无合约交互,不上链)。 (2)攻击者调用permit函数,完成授权。

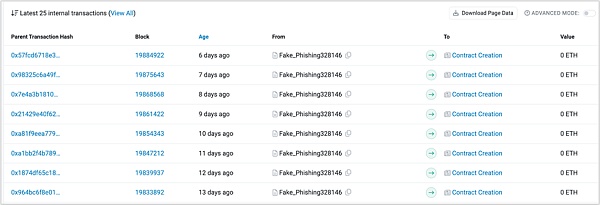

(3)攻击者调用transferFrom函数,将受害者资产转出,完成攻击。 在这里先说明一下transfer和transferFrom的区别,当我们直接进行ERC20转账的时候,通常是调用ERC20合约中的transfer函数,而transferFrom通常是在授权第三方将我们钱包内的ERC20转移给其他地址时使用。 这种签名是一个无Gas的链下签名,攻击者拿到后会执行permit和transferFrom链上交互,所以在受害人地址的链上记录中看不到授权记录,在攻击者地址中可以看到。一般来说这种签名是一次性的,不会重复或持续产生钓鱼风险。 Permit2链下签名钓鱼 Permit2是Uniswap为了方便用户使用,在2022年底推出的一个智能合约,它是一个代币审批合约,允许代币授权在不同的DApp中共享和管理,未来随着越来越多的项目与Permit2 集成,Permit2合约可以在DApp生态系统中实现更加统一的授权管理体验,并且节约用户交易成本。 Permit2出现之前,在Uniswap上进行代币兑换需要先授权(Approve)再兑换(Swap),需要操作两次,也需要花费两笔交易的Gas费。在Permit2推出后,用户一次性把额度全部授权给Uniswap的Permit2合约,之后的每次兑换只需要进行链下签名即可。 Permit2虽然提高了用户的体验,但随之而来是针对Permit2签名的钓鱼攻击。和Permit链下签名钓鱼类似,Permit2也是链下签名钓鱼,此种攻击主要分为四步: (1)前提条件是用户的钱包在被钓鱼之前已使用过Uniswap并将代币额度授权给了Uniswap的Permit2合约(Permit2默认会让用户授权该代币的全部余额的额度)。 (2)攻击者伪造钓鱼链接或钓鱼页面,诱导用户进行签名,钓鱼攻击者获取所需的签名信息,和Permit链下签名钓鱼类似。 (3)攻击者调用Permit2合约的permit函数,完成授权。 (4)攻击者调用Permit2合约的transferFrom函数,将受害者资产转出,完成攻击。 这里攻击者接收资产的地址通常有多个,通常其中一个金额最大的接收者是实施钓鱼的攻击者,另外的则是提供钓鱼即服务的黑产地址(钓鱼即服务DaaS的供应商地址,例如PinkDrainer、InfernoDrainer、AngelDrainer等)。 eth_sign 链上盲签钓鱼 eth_sign是一种开放式签名方法,可以对任意哈希进行签名,攻击者只需构造出任意恶意需签名数据(如:代币转账,合约调用、获取授权等)并诱导用户通过 eth_sign 进行签名即可完成攻击。 MetaMask在进行eth_sign签名时会有风险提示,imToken、OneKey等Web3钱包均已禁用此函数或提供风险提示,建议所有钱包厂商禁用此方法,防止用户因缺乏安全意识或必要的技术积累被攻击。 personal_sign/signTypedData 链上签名钓鱼 personal_sign、signTypedData是常用的签名方式,通常用户需要仔细核对发起者、域名、签名内容等是否安全,如果是有风险的,要格外警惕。 此外,如果像上面这种情况personal_sign、signTypedData被用成“盲签”,用户看不到明文,容易被钓鱼团伙利用,也会增加钓鱼风险。 授权钓鱼 攻击者通过伪造恶意网站,或者在项目官网上挂马,诱导用户对setApprovalForAll、Approve、Increase Approval、Increase Allowance等操作进行确认,获取用户的资产操作授权并实施盗窃。 地址污染钓鱼 地址污染钓鱼也是近期猖獗的钓鱼手段之一,攻击者监控链上交易,之后根据目标用户历史交易中的对手地址进行恶意地址伪造,通常前4~6位和后4~6位与正确的对手方地址方相同,然后用这些恶意伪造地址向目标用户地址进行小额转账或无价值代币转账。 如果目标用户在后续交易中,因个人习惯从历史交易订单中复制对手地址进行转账,则极有可能因为大意将资产误转到恶意地址上。 2024年5月3日就因为此地址污染钓鱼手法被钓鱼1155WBTC,价值超过7千万美元。 正确地址:0xd9A1b0B1e1aE382DbDc898Ea68012FfcB2853a91 恶意地址:0xd9A1C3788D81257612E2581A6ea0aDa244853a91 正常交易: https://etherscan.io/tx/0xb18ab131d251f7429c56a2ae2b1b75ce104fe9e83315a0c71ccf2b20267683ac 地址污染: https://etherscan.io/tx/0x87c6e5d56fea35315ba283de8b6422ad390b6b9d8d399d9b93a9051a3e11bf73 误转交易: https://etherscan.io/tx/0x3374abc5a9c766ba709651399b6e6162de97ca986abc23f423a9d893c8f5f570 更隐蔽的钓鱼,利用CREATE2绕过安全检测 目前,各钱包和安全插件已逐步实现对钓鱼黑名单和常见钓鱼方式的可视化风险提醒,对签名信息也展示的愈发完整,提高了普通用户识别钓鱼攻击的能力。但攻防技术总是在相互对抗又不断发展的,更隐蔽的钓鱼方式也在不断出现,需要提高警惕。利用CREATE2绕过钱包和安全插件的黑名单检测就是近期比较常见的方式。 Create2是以太坊'Constantinople'升级时引入的操作码,允许用户在以太坊上创建智能合约。原来的Create操作码是根据创建者的地址和nonce来生成新地址的,Create2允许用户在合约部署前计算地址。Create2对以太坊开发者来说是一个非常强大的工具,可以实现先进和灵活的合约交互、基于参数的合约地址预计算、链下交易和特定分布式应用的灵活部署和适配。 Create2在带来好处的同时也带来了新的安全风险。Create2可以被滥用来生成没有恶意交易历史的新地址,绕过钱包的黑名单检测和安全告警。当受害者签署恶意交易时,攻击者就可以在预先计算的地址上部署合约,并将受害者的资产转账到该地址,且这是一个不可逆的过程。 该攻击特点: 允许预测性创建合约地址,使攻击者能够在部署合约之前欺骗用户授予权限。 由于授权时合约尚未部署,因此攻击地址是一个新地址,检测工具无法基于历史黑名单来进行预警,具有更高的隐蔽性。 以下是一个利用CREATE2进行钓鱼的示例: https://etherscan.io/tx/0x83f6bfde97f2fe60d2a4a1f55f9c4ea476c9d87fa0fcd0c1c3592ad6a539ed14 在这笔交易中,受害者把地址中的sfrxETH转给了恶意地址(0x4D9f77),该地址是一个新的合约地址,没有任何交易记录。 但是打开这个合约的创建交易可以发现,该合约在创建的同时完成了钓鱼攻击,将资产从受害者地址转出。 https://etherscan.io/tx/0x77c79f9c865c64f76dc7f9dff978a0b8081dce72cab7c256ac52a764376f8e52 查看该交易的执行情况,可以看到0x4d9f7773deb9cc44b34066f5e36a5ec98ac92d40是在调用CREATE2之后创建的。 另外,通过分析PinkDrainer的相关地址可以发现,该地址每天都在通过CREATE2创建新的合约地址进行钓鱼。 https://etherscan.io/address/0x5d775caa7a0a56cd2d56a480b0f92e3900fe9722#internaltx

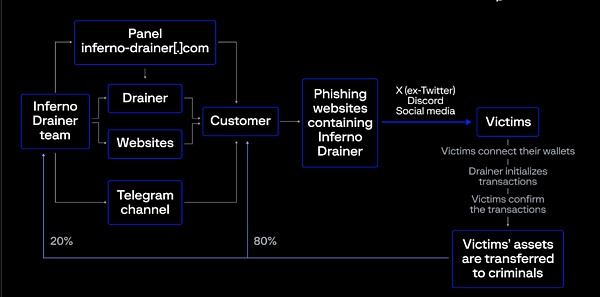

钓鱼即服务 钓鱼攻击日益猖獗,也因不法获利颇丰,已逐步发展出以钓鱼即服务(Drainer as a Service, DaaS)的黑色产业链,比较活跃的如: Inferno/MS/Angel/Monkey/Venom/Pink/Pussy/Medusa 等,钓鱼攻击者购买这些DaaS服务,快速且低门槛的构建出成千上万钓鱼网站、欺诈账号等,如洪水猛兽冲进这个行业,威胁着用户的资产安全。 以Inferno Drainer 为例,这是一个臭名昭著的网络钓鱼团伙,他们通过在不同网站上嵌入恶意脚本来实现钓鱼。例如,他们通过传播seaport.js、coinbase.js、wallet-connect.js伪装成流行的 Web3 协议功能(Seaport、WalletConnect 和 Coinbase)诱导用户集成或点击,在得到用户确认后,会自动将用户资产转到攻击者地址中。目前已发现超过 14,000 个包含恶意 Seaport脚本的网站,超过 5,500 个包含恶意 WalletConnect 脚本的网站,超过 550 个包含恶意 Coinbase脚本的网站,以及超过 16,000 个与Inferno Drainer有关的恶意域名,超过 100 个加密品牌的品牌名称受到影响。 在钓鱼即服务框架下,通常20% 的被盗资产被自动转移给 Inferno Drainer 的组织者地址,钓鱼实施者保留剩余的 80%。除此之外,Inferno Drainer 定期提供创建和托管网络钓鱼网站的免费服务,有时钓鱼服务也会要求收取被骗资金的 30% 的费用,这些网络钓鱼网站是为那些能够吸引受害者访问但缺乏创建和托管网站的技术能力或根本不想自己执行此任务的钓鱼攻击者设计的。 那么,这种DaaS骗局是如何运行的,下图是Inferno Drainer 的加密诈骗方案的分步描述:

1) Inferno Drainer通过名为 Inferno Multichain Drainer 的 Telegram 频道推广他们的服务,有时攻击者也通过Inferno Drainer的网站访问该服务。 2) 攻击者通过DaaS服务功能,设置并生成属于自己的钓鱼网站,并通过 X(Twitter)、Discord 和其他社交媒体进行传播。 3) 受害者被诱导并扫描这些钓鱼网站上包含的二维码或其他方式来连接他们的钱包。 4) Drainer 检查受害者最有价值、最容易转移的资产,并初始化恶意交易。 5) 受害者确认了这笔交易。 6) 资产被转移给犯罪分子。 在被盗资产中,20% 转移给 Inferno Drainer 开发商,80% 转移给钓鱼攻击者。 安全建议 (1)首先,用户一定不要点击伪装成奖励、空投等利好消息的不明链接; (2)官方社媒账户被盗事件也越来越多,官方发布的消息也可能是钓鱼信息,官方消息也不等于绝对安全; (3)在使用钱包、DApp等应用时,一定要注意甄别,谨防伪造站点、伪造App; (4)任何需要确认的交易或签名的消息都需要谨慎,尽量从目标、内容等信息上进行交叉确认。拒绝盲签,保持警惕,怀疑一切,确保每一步操作都是明确和安全的。 (5)另外,用户需要对本文提到的常见钓鱼攻击方式有所了解,要学会主动识别钓鱼特征。掌握常见签名、授权函数及其风险,掌握Interactive(交互网址)、Owner(授权方地址)、Spender(被授权方地址)、Value(授权数量)、Nonce(随机数)、Deadline(过期时间)、transfer/transferFrom(转账)等字段内容。 四、 FIT21法案解析 2024年5月23日,美国众议院以 279 票赞成 、136 票反对的结果正式通过 FIT21 加密法案(Financial Innovation and Technology for the 21st Century Act)。美国总统拜登宣布,他不会否决该法案,并呼吁国会就“数字资产全面、平衡的监管框架”进行合作。 FIT21旨在为区块链项目在美国的安全有效启动提供途径,明确美国证券交易委员会(SEC)与商品期货交易委员会(CFTC)之间的职责界限,区分数字资产是证券还是商品,加强对加密货币交易所的监管,以更好地保护美国消费者。 4.1 FIT21法案包含哪些重要内容 数字资产的定义 法案原文:IN GENERAL.—The term ‘digital asset’ means any fungible digital representation of value that can be exclusively possessed and transferred, person to person, without necessary reliance on an intermediary, and is recorded on a cryptographically secured public distributed ledger. 法案中定义“数字资产”为一种可交换的数字表征形式,可以在不依赖中介的情况下由个人到个人转移,并且在密码学保护的公共分布式账本上进行记录。这种定义包含了广泛的数字形态,从加密货币到代币化的实体资产。 数字资产的分类 法案提出了几个关键要素用于区分数字资产属于证券还是商品: (1)投资合同(The Howey Test) 如果一个数字资产的购买被视为投资,且投资者期待通过企业家或第三方努力获得利润,该资产通常被视为证券。这是根据美国最高法院在 SEC v. W.J. Howey Co.案中制定的标准,通常称为 Howey 测试。 (2)使用与消费 如果数字资产主要被用作消费品或服务的媒介,而不是作为投资来期待资本增值,如代币可用于购买特定服务或产品,虽然在实际市场中,这些资产也可能被投机性购买和持有,但从设计和主要用途的角度来看,它可能不会被归类为证券,而是作为一种商品或其他非证券资产。 (3)去中心化程度 法案特别强调了区块链网络的去中心化程度。如果某个数字资产背后的网络高度去中心化,没有中心化权威控制网络或资产,这种资产可能更倾向于被视为商品。这一点很重要,因为“商品”与“证券”的定义之间存在关键差异,这对它们的监管方式产生了影响。 美国商品期货交易委员会(CFTC)将把数字资产作为一种商品进行监管,“如果它运行的区块链或数字账本是功能性的和去中心化的”。 美国证券交易委员会(SEC)将把数字资产作为一种证券进行监管,“如果其相关的区块链是功能性的,但不是严格去中心化的”。 该法案将去中心化定义为,“除其他要求外,没有人拥有单方面控制区块链或其使用的权力,并且没有发行人或关联人控制数字资产20%或更多的所有权或投票权”。 以去中心化程度界定的具体标准有以下几点: 控制权和影响力:在过去 12 个月内,没有任何个人或实体具有单方面的权力,直接或通过合约、安排或其他方式,来控制或实质性改变区块链系统的功能或运作。 所有权分布:在过去 12 个月内,没有任何与数字资产发行者相关的个人或实体,在合计中拥有超过 20% 的数字资产发行总量。 投票权和治理:在过去 12 个月内,没有任何与数字资产发行者相关的个人或实体能够单方面指导或影响超过 20% 的数字资产或相关去中心化治理系统的投票权。 代码贡献和修改:在过去 3 个月内,数字资产发行者或相关人员没有对区块链系统的源代码进行过实质性的、单方面的修改,除非这些修改是为了解决安全漏洞、维护常规、防范网络安全风险或其他技术改进。 市场营销和推广:在过去 3 个月内,数字资产发行者及其关联人没有将数字资产作为一种投资来向公众市场营销。 在这些界定标准中,比较硬性的标准是,所有权和治理权分布,20% 的边界线对于数字资产定义为证券或商品意义重大,同时因为受益于区块链的公开透明、可追溯、不可篡改的特性,这个界定标准的量化也会变得更加清晰和公平。 (4)功能与技术特性 数字资产与底层区块链技术的联系也是决定监管方向的重要原因之一,这种联系通常包括数字资产如何被创建、发行、交易和管理: 资产发行:许多数字资产是通过区块链的程序化机制发行的,这意味着它们的创建和分配基于预设的算法和规则,而不是人工干预。 交易验证:数字资产的交易需要通过区块链网络中的共识机制来验证和记录,确保每一笔交易的正确性和不可篡改性。 去中心化治理:部分数字资产项目实现了去中心化治理,持有特定代币的用户可以参与到项目的决策过程中,比如对项目未来发展方向的投票。 这些特征直接影响资产如何被监管。如果数字资产主要是通过区块链的自动化程序提供经济回报或允许投票参与治理,它们可能被视为证券,因为这表明投资者在期待通过管理或企业的努力获得利益。如果数字资产的功能主要是作为交换媒介或直接用于商品或服务的获取,则可能更倾向于被分类为商品。 数字资产的推广与销售 数字资产如何在市场上推广和销售也是FIT21中的重要内容,如果数字资产主要通过投资的预期回报进行市场营销,它可能会被视为证券。这里的内容极其重要,因为它的意义在于规范了数字资产的监管框架,并且会影响到下一个可能通过现货 ETF 的数字资产是什么。 (1)注册和监管的责任 数字资产有两种定义方向,分别是数字商品和证券。法案规定,根据定义方向不同,数字资产的监管由两个主要机构共同负责: 商品期货交易委员会(CFTC):负责监管数字商品交易和相关的市场参与者。 证券交易委员会(SEC):负责监管那些被视为证券的数字资产及其交易平台。 (2)代币内部人士的锁定期限 法案原文:"A restricted digital asset owned by a related person or an affiliated person may only be offered or sold after 12 months after the later of— (A) the date on which such restricted digital asset was acquired; or (B) the digital asset maturity date." . 该条款规定了内部人士的代币持有从获得日期起至少需要锁定12个月,或从被定义的“数字资产成熟日期”起锁定12个月,以较晚的日期为准。 这种延迟销售的能力,有助于防止内部人士利用未公开信息获利,或不公平地影响市场价格。通过使内部人士的利益与项目的长期目标一致,于避免投机和操纵市场的行为,有助于营造一个更稳定公正的市场环境。 (3)数字资产关联人销售限制 法案原文:"Digital assets may be sold by an affiliated person under the following conditions: (1) The total volume of digital assets sold by the person does not exceed 1% of the outstanding volume in any three-month period; (2) the affiliated person must immediately report to the Commodity Futures Trading Commission or the Securities and Exchange Commission any order to sell more than 1% of the outstanding volume." 数字资产可由关联人士在以下情况下出售: 在任何3个月期间内,所售出的数字资产总量不得超过存量的1%; 关联人士在出售超过存量1%的订单后,需立即向商品期货交易委员会或证券交易委员会报告。 这一措施通过限制关联人士在短时间内出售的数量,防止市场操纵和过度投机,确保市场的稳定和健康。 (4)项目信息披露要求 法案原文:"Digital asset issuers must disclose the information described in Section 43 on a public website prior to selling digital assets under Section 4(a)(8)." 项目信息披露所要求的具体信息在提供的摘录中未详细说明,但通常会包括: 数字资产的性质:数字资产代表什么(例如,公司的股份、未来收益的权利等); 相关风险:投资该数字资产涉及的潜在风险。; 发展状态:与数字资产相关的项目或平台的当前状态,如发展里程碑或市场准备情况; 财务信息:与数字资产相关的任何财务细节或预测; 管理团队:项目或发行数字资产的公司背后的人员信息。 法案要求数字资产发行人提供详细的项目信息,包括资产的性质、风险、发展状态等,以便投资者做出明智的投资决策。此举增强了市场的透明度,保护了投资者的利益。 (5)客户资金安全隔离原则 法案原文:"Digital commodity exchanges shall hold customer funds, assets, and property in a manner that minimizes the risk of loss or unreasonable delay in access by customers to their funds, assets, and property." 这一规定要求数字资产服务提供商必须采取措施确保客户资金的安全,防止因服务提供商的操作问题导致客户资金损失或访问延迟。 (6)客户资金与公司运营资金不得混合 法案原文:"Funds, assets, and property of a customer shall not be commingled with the funds of the digital commodity exchange or be used to secure or guarantee the trades or balances of any other customer or person." 这意味着服务提供商必须将客户的资金与公司运营资金严格分开管理,确保客户资金的独立性,避免使用客户资金进行非授权的活动,增强了资金的安全性和透明度。 在某些操作上,如出于结算便利性考虑,允许在符合规定的情况下将客户资金与其他机构的资金存放在同一账户,但必须保证这些资金的分离管理和适当记录,确保每位客户的资金和财产安全。 4.2 鼓励创新、支持创新 在FIT21法案中,也存在诸多鼓励创新、支持创新的内容。 建立CFTC-SEC联合咨询委员会 成立CFTC-SEC数字资产联合咨询委员会,其目的是: 就委员会与数字资产相关的规则、法规和政策向委员会提供建议; 进一步促进委员会之间数字资产政策的监管协调; 研究和传播描述、衡量和量化数字资产的方法; 研究数字资产、区块链系统和分布式账本技术在提高金融市场基础设施运营效率和更好地保护金融市场参与者方面的潜力; 讨论委员会对本法案及其修正案的实施情况。 这个委员会的目标是促进两大监管机构在数字资产监管方面的合作和信息共享。 加强和扩展SEC的创新和金融科技战略中心(FinHub) 法案提议加强和扩展 SEC 的创新和金融科技战略中心(FinHub),其目的是: 协助制定委员会应对技术进步的方法; 考察市场参与者的金融技术创新; 协调委员会对金融、监管和监督系统中的新兴技术的响应。 其职责是: 在委员会内部促进负责任的技术创新和公平竞争,包括围绕金融技术、监管技术和监督技术; 为委员会提供有关金融科技的内部教育和培训; 就服务于委员会职能的金融技术向委员会提供建议; 分析技术进步和监管要求对金融科技公司的影响; 就金融科技的规则制定或其他机构或工作人员的行动向委员会提供建议; 向新兴金融科技领域的企业提供有关委员会及其规则和条例的信息; 鼓励从事新兴技术领域的公司与委员会合作并就潜在监管问题获得委员会的反馈。 FinHub的主要任务是促进与金融科技相关的政策制定,并为市场参与者提供关于新兴技术的指导和资源。需要每年向国会提供一份关于 FinHub 在上一财政年度活动的报告。并且还需要提供确保 FinHub 能够充分查阅委员会和任何自律组织的文件和信息,以履行 FinHub 的职能。委员会应建立详细的记录系统(根据美国法典第 5 篇第 552a 节定义),以协助 FinHub 与相关方沟通。 成立CFTC的实验室(LabCFTC) 法案提议成立LabCFTC,其目的是: 促进负责任的金融技术创新和公平竞争,造福美国公众; 充当信息平台,向委员会通报新的金融技术创新; 向金融技术创新者提供宣传,讨论他们的创新以及本法和根据本法颁布的法规建立的监管框架。 其职责是: 就金融技术的规则制定或其他机构或工作人员行动向委员会提供建议; 就金融技术向委员会提供内部教育和培训; 就金融技术向委员会提供建议,以加强委员会的监督职能; 与学术界、学生和专业人士就与本法活动相关的金融技术问题、想法和技术进行交流; 向新兴技术领域的工作人员提供有关委员会、其规则和法规以及注册期货协会的作用的信息; 鼓励新兴技术领域的工作人员与委员会接触并从委员会获得有关潜在监管问题的反馈。 与FinHub类似,LabCFTC的任务同样是促进相关政策的制定以及提供技术指导和交流。LabCFTC同样需要每年向国会提供一份关于其活动的报告。也应确保 LabCFTC 能够充分查阅委员会和任何自律组织或注册期货协会的文件和信息,以履行 LabCFTC 的职能,并建立详细的记录系统。 重视并加强去中心化金融、非同质化数字资产、衍生产品等的相关研究 商品期货交易委员会(CFCA)和证券交易委员会(SEC)应联合开展去中心化金融(DeFi)、非同质化数字资产(NFT)、衍生品等创新内容的研究,研究其发展趋势,并评估其对传统金融市场的影响及潜在的监管策略。 在这部分内容中,基本奠定了将Crypto合规化的态度,比较明确的方向就是DeFi和 NFT的研究,意味着DeFi和NFT在未来也可能迎来逐步明确的监管策略。 4.3 FIT21法案的重要意义 尽管加密行业已存在十多年,但全球尚无一套全面的数字资产监管框架。现有的监管框架零碎、不完整且缺乏清晰性。这种监管不确定性不仅阻碍了创新业务的发展,还为不良行为者提供了可乘之机。 因此,FIT21的通过具有重要意义。 它的通过对建立一个支持区块链技术发展的监管环境具有重要的积极作用,同时对保护加密市场和消费者安全提出了较为明确的要求。具体包括:为不同的数字资产类型明确由CFTC或SEC监管;设置消费者保护措施,如客户资金隔离、代币内部人士的锁定期限、限制年度销售量和披露要求等。 区块链技术和数字资产作为人类文明继互联网后的又一具有划时代意义的重大发明,具有巨大的发展潜力和前景,拥抱监管,创新发展,我们都是新时代的弄潮儿。 五、 总结 与2023年上半年相比,2024年上半年因黑客攻击、项目方Rugpull、钓鱼诈骗等造成的总损失有大幅上升,达到了14.92亿美元。总体而言,Web3 安全领域形势十分严峻。 但市场形势总体向上,项目方与Web3用户的安全意识也在逐步增强,相关合规政策也在稳步完善中。 Web3是新大陆,充满了想象和机遇,相信在这片土地上,安全和合规将发挥越来越重要的作用,保护用户加密资产安全。 查看更多 —- 编译者/作者:SharkTeam 玩币族申明:玩币族作为开放的资讯翻译/分享平台,所提供的所有资讯仅代表作者个人观点,与玩币族平台立场无关,且不构成任何投资理财建议。文章版权归原作者所有。 |

SharkTeam:2024年上半年度Web3安全报告

2024-07-08 SharkTeam 来源:区块链网络

LOADING...

相关阅读:

- AmberGroup加速器amber.ac全新发布回馈加密社区催化区块链与AI创新2024-07-08

- BTC跌破56000美元特朗普或重返白宫拉升币价2024-07-08

- 项目分析:去中心化的通信新纪元HeliumMobile2024-07-06

- 知名机构入局:下一代预言机RedStone有何独特之处2024-07-06

- 山寨币还有机会起来吗?|疑问解答2024-07-06