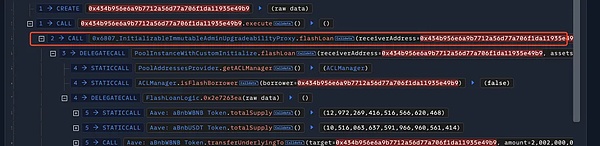

背景介绍 近期,我们监控到一起针对BnbSmartChain上的项目HFLH的链上攻击事件, https://bscscan.com/tx/0xb61ae75835854e577657c25fe1891ff1c9ffb1b6b61ec4064396a08e222f679e 被攻击的项目为 HFLH ,攻击者通过此次攻击获利约 9.099 BNB 约为 5300 USD 。 攻击及事件分析 首先,攻击者通过 AAVE 利用f lashloan 借了 2002 WBNB,

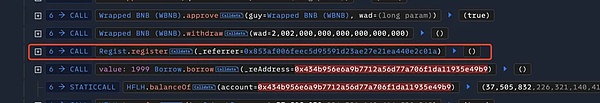

接着,利用攻击合约通过合约Regist(0x4e5A3d30d1caEaB5CADaDB12ca84f0916C473D34)进行注册。

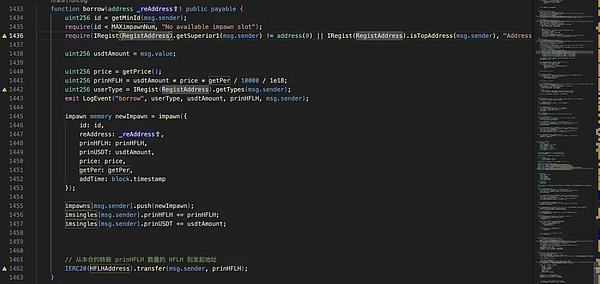

随后,利用 Borrow 合约进行借贷。Borrow 合约的借贷代码如下:

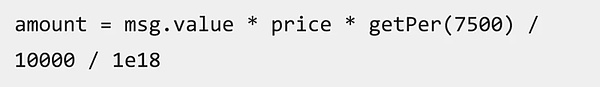

其中,借贷的金额计算方式为:

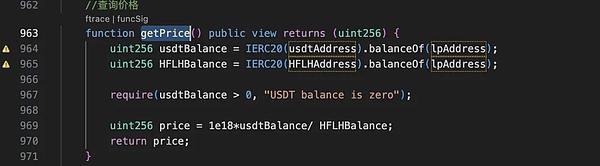

我们可以看到,获取HFLH的price的代码如下:

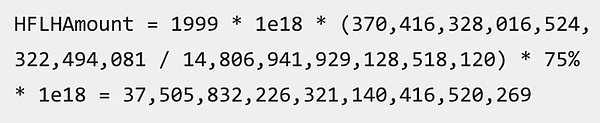

HFLH的价格是通过计算 pancakeSwap 中 WBNB 和 HFLH 的余额比例来计算的。且 price=HFLHamount/WBNBamount ,可以看出HFLH的数量越多,price越大。 攻击者通过转入 1999 WBNB 来借出 HFLH ,通过上述公式可以计算出借出的 HFLH 的数量为:

如下图:

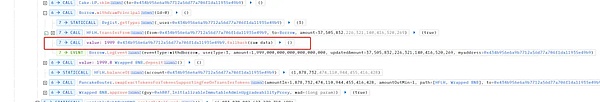

攻击者又将借出的 HFLH 转回到了 pancakeSwap Pair 中,随后又利用 borrow 转入 2.2 WBNB 借出 HFLH 。因为攻击者将借出的 HFLH 转回到了 pancakeSwap Pair 中,相当于拉升了 price ,所以此次转入 2.2 WBNB 可以借出更多的 HFLH 。 接着,攻击者利用 pancakeSwap 的skim函数,将转入的 HFLH 拿回,又调用了 withdrawPrincipal 来归还并拿回第一次 borrow 时存入的 1999 WBNB 。

最后,攻击者利用第二次借到的 HFLH 利用 pancakeSwap 兑换了 12.3 WBNB 。最终获利 12.3 - 2.2 - 1.001(flashloan的利息) = 9.099 WBNB ,约为 5300 USD 。 总结 本次漏洞成因主要是因为 HFLH 合约在获取 HFLH Token 的价格时,通过单一来源 PancakeSwapV2 来计算,导致价格被攻击者操纵,最终利用价差套利。建议项目方在设计经济模型、价格计算机制和代码运行逻辑时要多方验证,合约上线前审计时尽量选择多个审计公司交叉审计。 查看更多 —- 编译者/作者:深圳零时科技 玩币族申明:玩币族作为开放的资讯翻译/分享平台,所提供的所有资讯仅代表作者个人观点,与玩币族平台立场无关,且不构成任何投资理财建议。文章版权归原作者所有。 |

零时科技||HFLH攻击事件分析

2024-08-28 深圳零时科技 来源:区块链网络

LOADING...

相关阅读:

- EigenLayer再质押前五名的AVS都是谁?能产生多少收入2024-08-28

- 加密市场观察:BTC突破62K美元关键点位山寨币趁势崛起?2024-08-27

- Babylon上线BTCFi赛道再思考2024-08-27

- Messari:ETF资金流入一览如何影响BTC和ETH价格2024-08-27

- 募资4000万上线币安TON将步入发展快车道?2024-08-23