「风骚律师」也遭SIM卡攻击,假发名人币骗走数十万美元

时间:2024-07-30 来源:区块链网络 作者:区块律动BlockBeat

原文作者:ZachXBT,链上侦探 原文编译:Ismay,BlockBeats 编者按:近期,已定罪的英国黑客 Gurv(Gurvinder Bhangu)再次引发关注,他被指与著名演员 Sydney Sweeney 和 Bob Odenkirk 的社交账号被盗事件有关,通过创建 Solana meme 币骗局,这些攻击共计造成超过 53 万美元的损失。 相关阅读:《friend.tech 用户遭 SIM Swap 攻击,Verizon 短信验证是安全漏洞?》 Gurv 使用的骗局是 SIM 卡 Swap 攻击,去年,加密用户 @darengb 也称他的 SIM 卡被黑客交换,导致其 friend.tech 账户上的 22 ETH 被盗。部分人批评移动运营商的安全措施不足,而另一些人则指出,电话号码作为身份验证手段存在固有的安全漏洞。Verizon 的相关安全功能和行业的安全措施也成为讨论的焦点,类似的 SIM 卡交换攻击早前甚至也曾发生在以太坊联创 Vitalik 身上。 以下为原文内容: 关于已定罪的英国黑客 Gurv(Gurvinder Bhangu)及其与最近 Sydney Sweeney 和 Bob Odenkirk 社交账号被盗的关系的调查显示,通过创建 Solana meme 币骗局,共计超过 53 万美元的资金被盗。

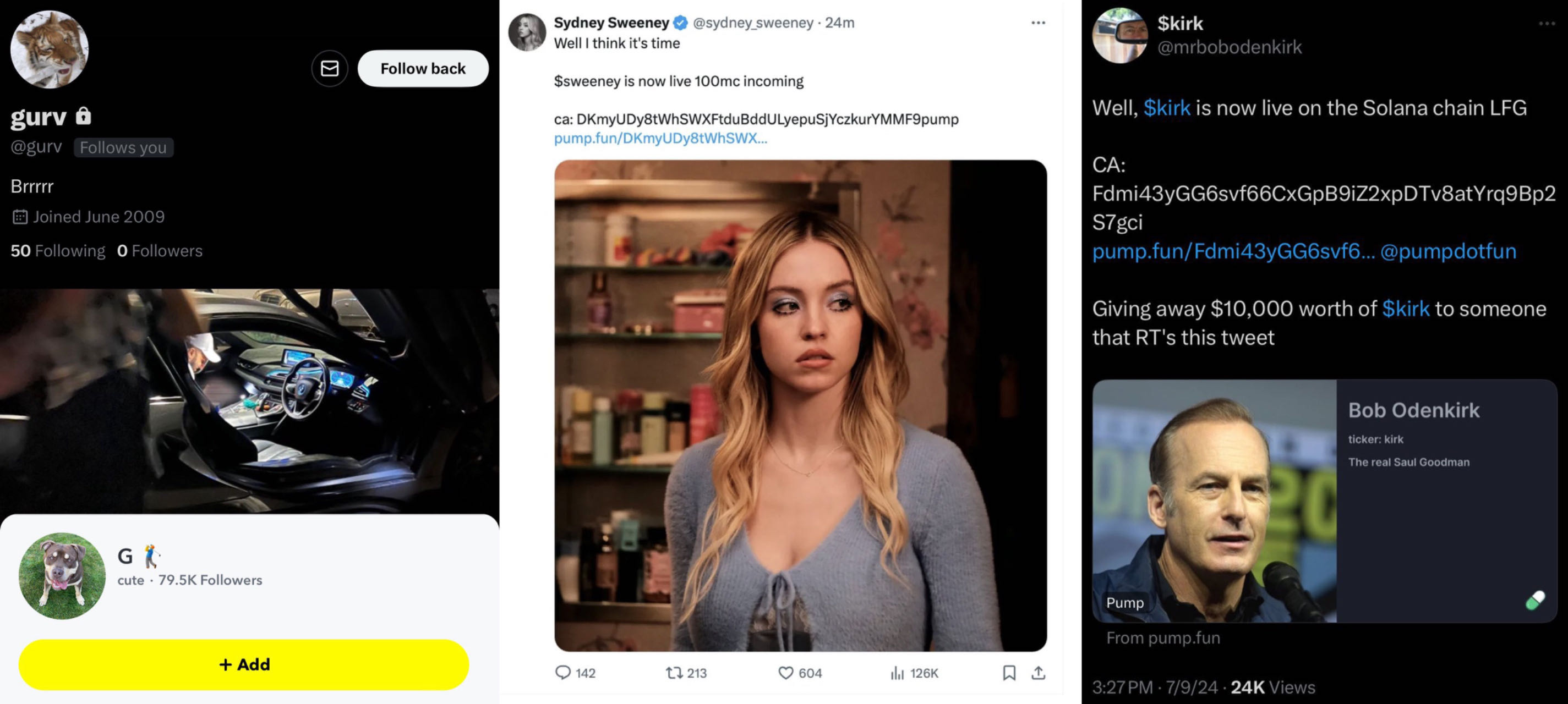

7 月 2 日,Sydney Sweeney 的账号遭遇 SIM 卡 Swap 攻击,随后在其账号上发布了一个 meme 币链接,导致该币价格急剧上涨然后暴跌。 来自 SWEENEY 骗局的团队钱包共计出售了超过 51.5 万美元的资产。 主要团队钱包地址: AgySZeAtqM3iSbvMPxv2g94oTd3segx4WdKuFD7M5CEr jQEaiiAkRGhFoCDnjxn6mmtrksC4EckF38fxkaNMs1j

在套现后,这名黑客开始在社交媒体上进行挑衅,他们试图将 Hulk Hogan 和 50 Cent 等最近发生的事件归咎于他们,但几乎没有证据表明他们也应对这些事件负责。

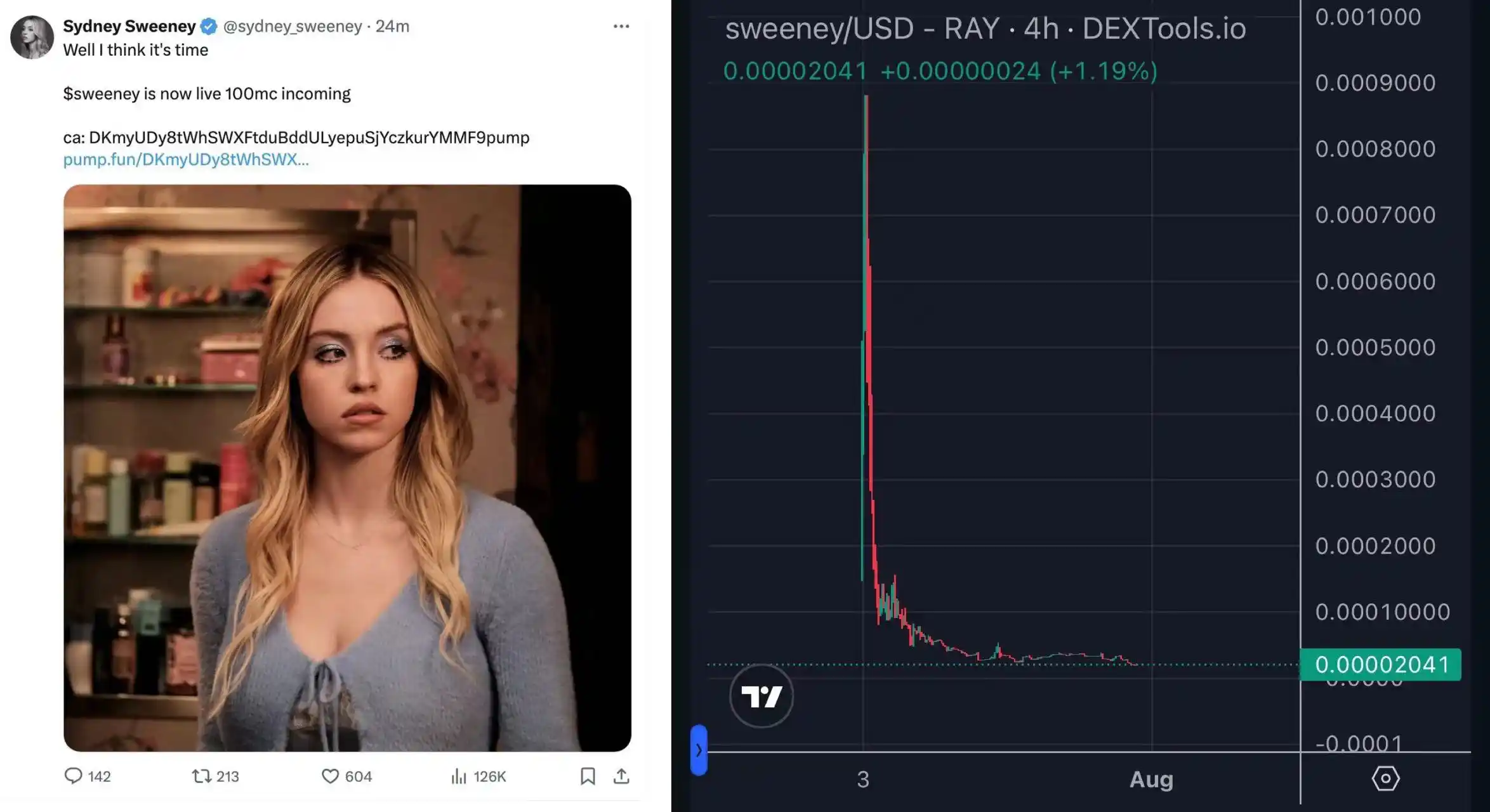

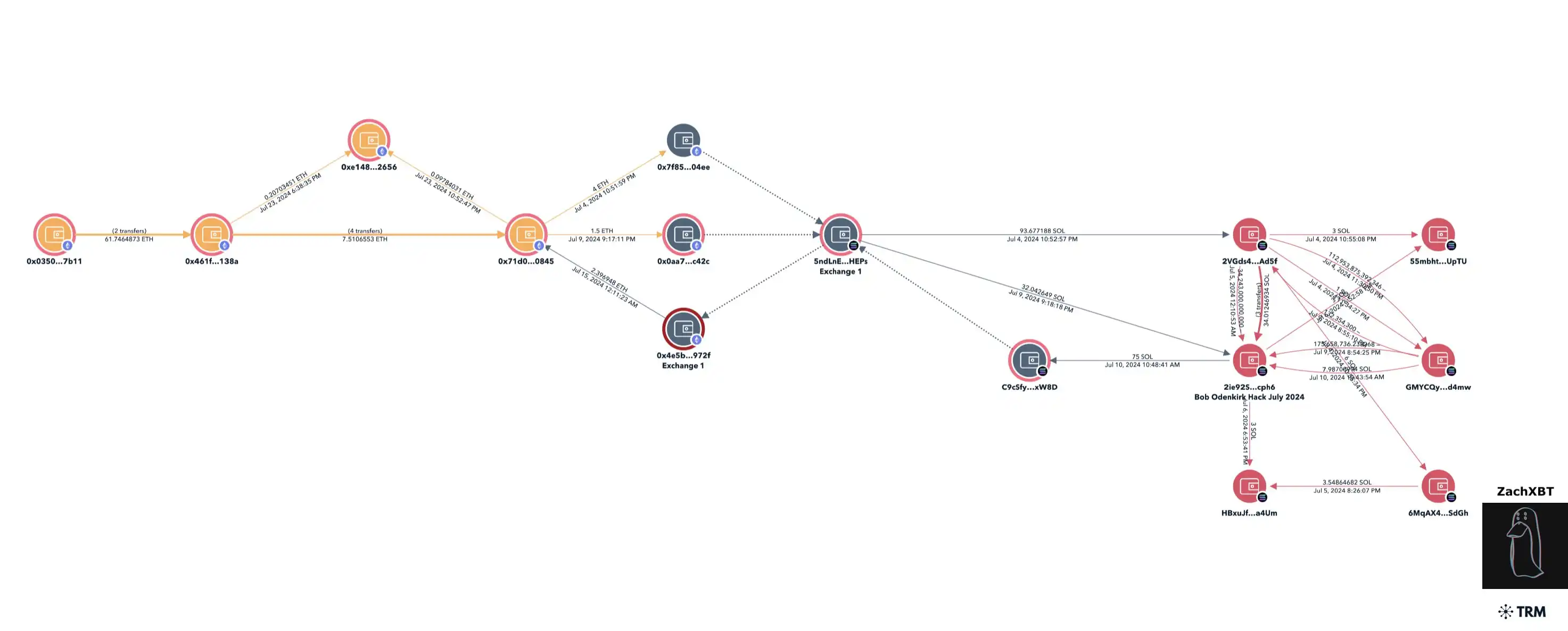

通过时间分析,我们可以看到骗局所得款项首先被转入 Solana 上的一个交易所,然后被兑换成比特币和以太坊。 目的地址: 0x0350730e4907cd69d1f3cf89f42a58091e397b11 bc1qs2lg3m278cuem2kz6shx6vn9xxzvf8lrd67dp5 bc1qvpjvdjvl98z2uz5dxhv3s32f3eenvjwzdtmlf8 这些资金在链上被分散,因此我们可以推断有多个人参与其中。

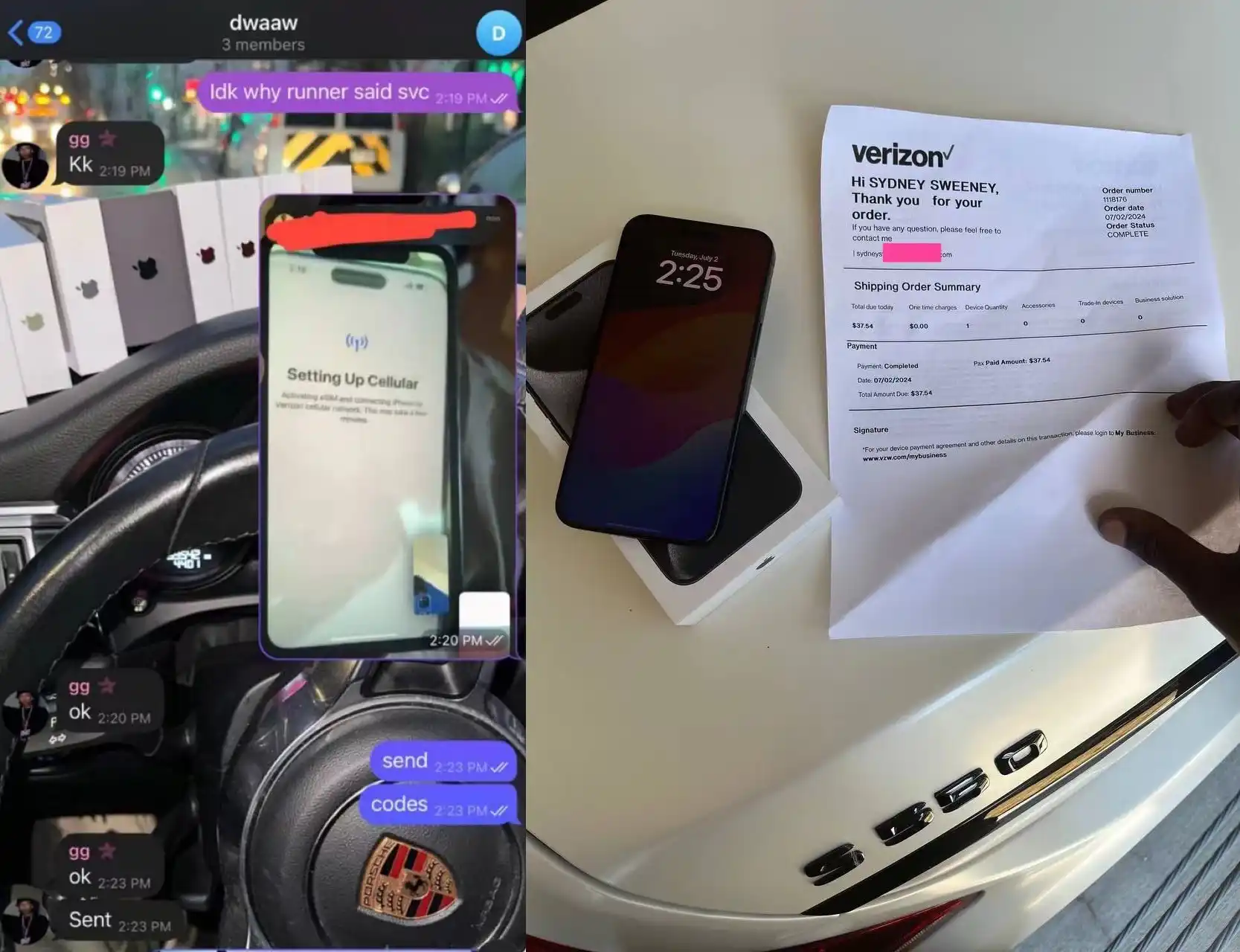

事发后,网上出现了 Gurv 在 Telegram 上接收登录 Sydney Sweeney 账户的代码截图,这些代码是通过 SIM 卡交换获取的。此外,还附有一份来自 Verizon 的收据,显示了 Sydney Sweeney 的 SIM 卡交换记录。

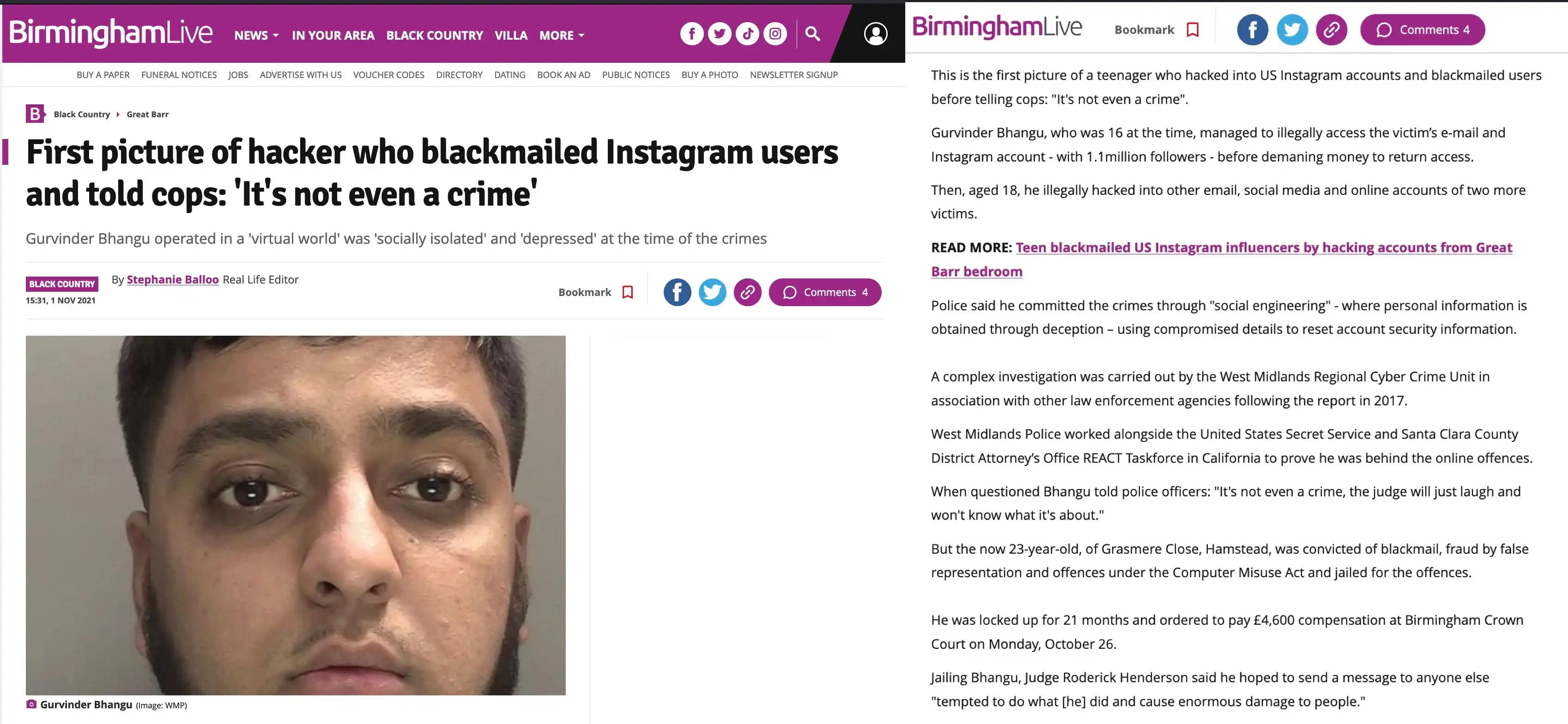

Gurv 是一名已被定罪的黑客,曾因入侵 Instagram 账户并勒索用户而在英国服刑。当时,Gurv 告诉执法部门:「这甚至不算犯罪。」

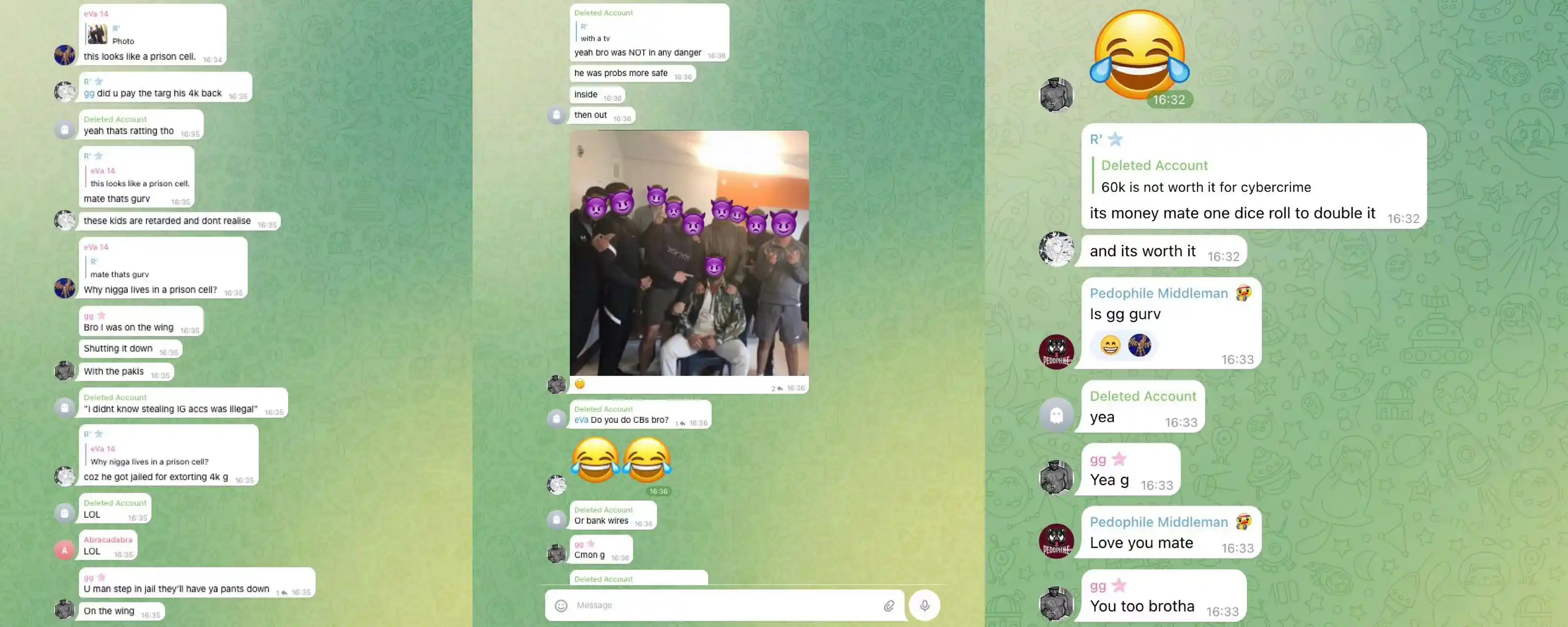

进一步的确认表明,Gurv 确实是截图中的那个人。在多个 Telegram 群组中,他使用相同的 Telegram 用户 ID 回复消息,并谈论他在监狱中的经历。 通过关联 Sydney Sweeney SIM 卡交换事件中的以太坊地址,我们发现 7 月 9 日有 1.5 ETH 被发送到一个交易所并在 Solana 上接收。根据这些信息,我们可以找到 Gurv 或其合作伙伴进行的另一次攻击。 源交易: 0xec0c75bc72bec3804c056e56da52ce8b1e43e2f9e326debaf979a6c61cfab41f 目标交易: i1kC4YgDTwfg7zvt5krxbarxdDeVSbk3t7o3jYEDMyBiWhWFEFVjMbD8qtMUQYnvzP1ybJ7ZA4SqZFivAfcUhoK

7 月 9 日,Bob Odenkirk(《绝命毒师》和《风骚律师》演员)的社交账号被黑客攻击,并发布了一个 meme 币的链接,就像悉尼·斯威尼的情况一样。不过,这次他们搞砸了,发布了两个币(KIRK 和 SAUL),因此获利金额很小。

收益被发送到同一个以太坊地址,该地址还为 Solana 地址提供了资金。

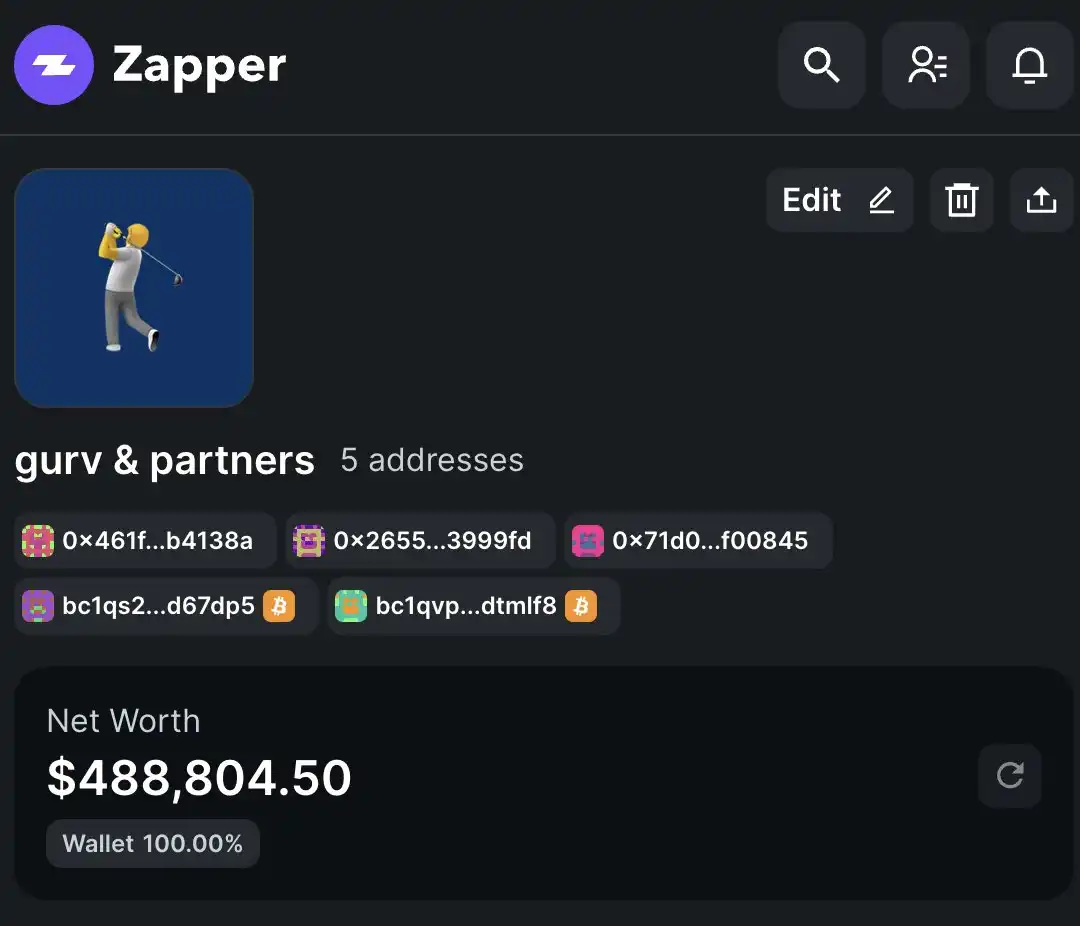

希望英国执法部门能迅速采取行动,利用现有的大量证据再次追捕 Gurv,一些资金已被转移到加密货币赌场并用于购买礼品卡。 目前,与这些黑客攻击相关的钱包中持有的资金约为 48.8 万美元。

资金位置: 0x461f8929fc2b039f2917b7556894f21a51b4138a bc1qs2lg3m278cuem2kz6shx6vn9xxzvf8lrd67dp5 bc1qvpjvdjvl98z2uz5dxhv3s32f3eenvjwzdtmlf8 0x2655770dc11073d8ce90725655862a13c73999fd 0x71d06fa03134fe5fd4b235f448e490e521f00845 「原文链接」 |

玩币族移动版

玩币族移动版