| 早上很多朋友@我,安比实验室发表了一篇文章zkSNARK的“输入假名”的攻击。迅速看了看,很赞。这个攻击原理其实比较简单,但是,不深入理解zkSNARK以及使用场景的朋友确实很难发现和理解。本文讲讲我对这个攻击的分析和理解。 源于三天前 这种攻击方式一直潜伏着,没被发现。直到三天前:

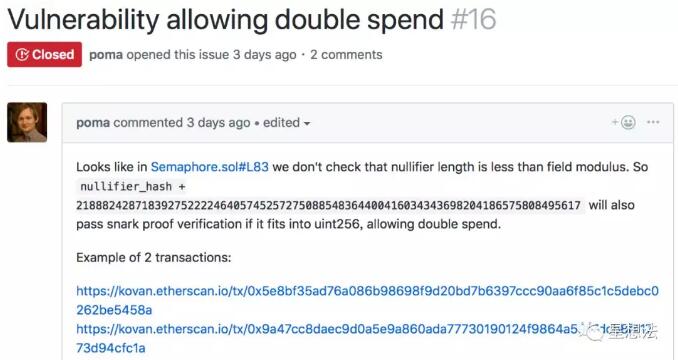

俄罗斯开发者poma,在项目semaphore提交了一个issue,公开了这个攻击方法。poma同时也在kovan测试网络验证了这种攻击方式。

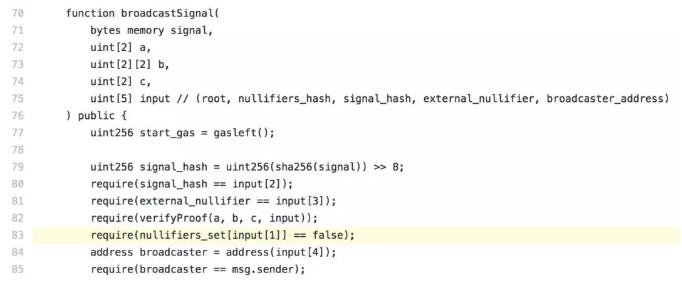

话说,semaphore是个很有意思的项目,它提供了一套方法能让用户不暴露自己身份的情况下广播消息。暂不深入介绍这个项目的内容,直接看函数。broadcastSignal函数提交了证明,某个用户发送某个消息(signal)。只有具体的某个broadcaster(server)才会调用这个函数。

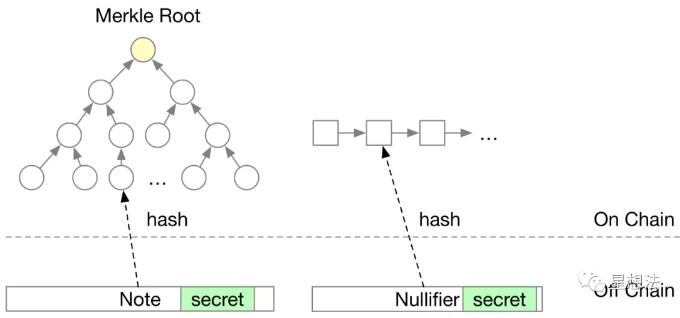

为了保护交易的隐私,在链上只存储Note和Nullifier对应的hash信息。Note代表可以花的钱,Nullifier表示某笔钱已经消费。Note和Nullifier一一对应,一个Note只存在一个Nullifier。通过zkSNARK生成证明,证明Note和Nullifier的正确性以及存在某种联系。在链上,为了防止双花,在执行某个交易时,必须确定某个Note是否已经消费。确定的方法就是记录下Nullifier对应的hash信息。

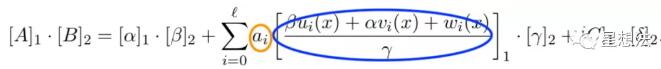

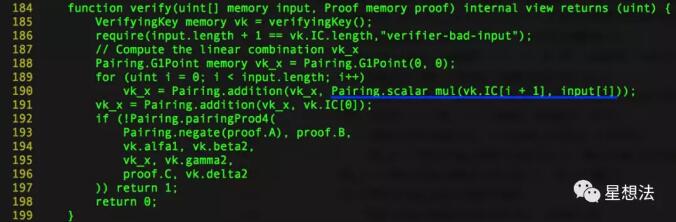

verify就是验证Groth16的验证等式是否成立,再看Groth16的验证等式:

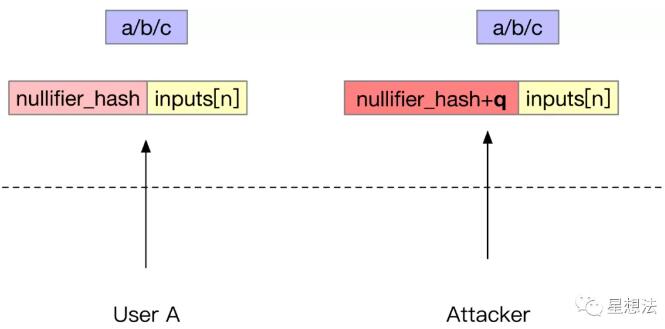

其中橙色部分就是input,蓝色部分就是vk.IC。scalar_mul是椭圆曲线的“标量乘法”计算。vk.IC是椭圆曲线上的一个点(假设为P),input是个标量(假设x)。scalar_mul(P, x) 表示为xP。如果椭圆曲线的阶为q的话,下面的等式成立:

在一个用户提交了证明以及公开的input信息后,攻击者修改input中的nullifier_hash即可。虽然逻辑上在花费同一笔钱,但是,智能合约却认为是花费不同的费用。智能合约认为一个Note只能对应一个Nullfier,事实上,在这样的情况下,一个Note对应了多个Nullfier。

限制input不能超过q。 —- 编译者/作者:不详 玩币族申明:玩币族作为开放的资讯翻译/分享平台,所提供的所有资讯仅代表作者个人观点,与玩币族平台立场无关,且不构成任何投资理财建议。文章版权归原作者所有。 |

零知识证明 - zkSNARK应用的Nullifier Hash攻击

2019-08-05 不详 来源:网络

LOADING...

相关阅读:

- 【跟着勇哥柒学知识119】DEFI还会不会再次呈现一种爆发式的增长,可能2020-10-26

- Vitalik Buterin:以太坊协议面临着协议升级和去中心化治理可能被攻击的2020-10-26

- 比特币高于13000只有60天,历史性时刻,乐观、悲观、极端三种行情推演2020-10-26

- 纵览波卡9大热门DeFi , 谁更有潜力?谁可能是坑?2020-10-26

- NFT在DeFi中的未来:与Aavegotchi的Jesse Johnson的对话2020-10-26